用 Rust 从零开发一个隐写工具

通过这个项目,我深入理解了隐写术的原理和实现方式,也体验了 Rust 在系统编程方面的优势。从算法设计到界面实现,每一个环节都充满了挑战和乐趣。项目最终实现了以下目标:支持文本和文件的隐藏与提取提供命令行和 Web 两种使用方式确保数据安全性和完整性提供现代化的用户界面隐写术虽然古老,但在数字时代仍有其价值。通过亲手实现一个隐写工具,我们不仅能学习到图像处理和数据编码的知识,更能体会到信息安全的魅

隐写术是一门古老而又充满现代感的技术,它能将信息隐藏在看似普通的载体中,比如图片。最近,我用 Rust 从零开始开发了一个隐写工具,既能通过命令行使用,也有一个现代化的 Web 界面。今天就来分享一下这个过程中的收获和思考。

项目背景

隐写术(Steganography)源于希腊语,意为"隐秘书写"。与加密不同,隐写术的目标是隐藏信息的存在,而不是其内容。在数字时代,我们可以通过修改图像的最低有效位(LSB)来隐藏数据,而人眼几乎察觉不到差异。

我选择 Rust 来实现这个项目,是因为它在系统编程方面表现出色,内存安全性和性能都很优秀,非常适合处理图像数据。

技术栈

项目使用了以下主要技术栈:

-

Rust - 核心编程语言

-

image - 图像处理库

-

clap - 命令行参数解析

-

axum - Web 框架

-

Vue.js - 前端框架(通过 CDN 引入)

核心实现原理

LSB 隐写算法

隐写的核心是 LSB(最低有效位)替换技术。对于每个像素的 RGBA 值,最低位对颜色的影响最小,人眼几乎察觉不到。我们可以将要隐藏的数据按位存储到这些最低位中。

// 将每个数据字节隐藏在图片的最低有效位中

for (i, &byte) in data_with_len.iter().enumerate() {

for bit in 0..8 {

let bit_value = (byte >> bit) & 1;

let pixel_index = i * 8 + bit;

// 修改像素的最低有效位

image_data[pixel_index] = (image_data[pixel_index] & 0xFE) | bit_value;

}

}

数据结构设计

为了能够正确提取数据,我们需要在隐藏时保存足够的元数据。我设计的数据结构如下:

-

文本隐藏:

-

0(u32)表示文本模式

-

文本长度(u32)

-

文本内容(变长)

-

-

文件隐藏:

-

文件名长度(u32)

-

文件名(变长)

-

文件内容长度(u32)

-

文件内容(变长)

-

在实际隐藏时,还会在最前面加上整个数据块的长度,以便提取时知道要读取多少数据。

命令行接口实现

使用 clap 库,我们可以轻松地构建命令行接口:

#[derive(Parser)]

#[command(author, version, about, long_about = None)]

struct Cli {

#[command(subcommand)]

command: Commands,

}

#[derive(Subcommand)]

enum Commands {

/// 隐藏文件或文本到图片中

Hide {

/// 要隐藏的文件路径

#[arg(short, long)]

file: Option<String>,

/// 要隐藏的文本

#[arg(short, long)]

text: Option<String>,

/// 原始图片路径

#[arg(short, long)]

image: String,

/// 输出图片路径

#[arg(short, long)]

output: String,

},

/// 从图片中提取隐藏的数据

Extract {

/// 包含隐藏数据的图片路径

#[arg(short, long)]

image: String,

/// 输出文件路径(如果提取的是文件)

#[arg(short, long)]

output: Option<String>,

},

/// 启动Web服务

Web {

/// 监听地址

#[arg(short, long, default_value = "127.0.0.1:3000")]

bind: String,

},

}

Web 界面开发

为了让工具更易用,我还开发了一个现代化的 Web 界面。界面采用了卡片式设计和渐变色彩,符合现代美学标准。

前端技术

前端使用 Vue.js 3(通过 CDN 引入),没有复杂的构建过程,直接在 HTML 中编写代码。界面分为三个主要功能区:

-

隐藏文件到图片

-

隐藏文本到图片

-

从图片中提取数据

后端 API

使用 axum 框架提供 RESTful API,处理文件上传和隐写逻辑:

let app = Router::new()

.route("/", get(root))

.route("/api/hide-file", post(hide_file_handler))

.route("/api/hide-text", post(hide_text_handler))

.route("/api/extract", post(extract_handler))

.nest_service("/static", ServeDir::new("static"));

遇到的挑战和解决方案

1. 图像格式问题

在开发初期,我使用了 JPEG 格式进行测试,但发现提取的数据总是不正确。经过分析,发现 JPEG 是有损压缩格式,在压缩过程中会修改像素值,导致隐藏的数据丢失。

解决方案是强制使用 PNG 格式,这是一种无损压缩格式,能保证像素值不变:

// 确保输出路径以.png结尾以使用无损格式

let output_path = if !output_path.ends_with(".png") {

let mut path = output_path.to_string();

if let Some(dot_index) = path.rfind('.') {

path.truncate(dot_index);

}

path.push_str(".png");

path

} else {

output_path.to_string()

};

2. 数据长度计算错误

在实现过程中,我遇到了"unexpected end of file"错误。经过调试发现,这是因为在隐藏和提取数据时,对数据长度的计算不一致。

隐藏时只计算了实际数据长度,但提取时期望的是包括长度信息本身的数据长度。修正后:

let total_data_len = data.len() + 4; // 数据长度(4字节) + 实际数据

if total_data_len * 8 > image_data.len() {

return Err("图片太小,无法容纳要隐藏的数据".into());

}

3. 文件名处理

在 Web 界面中,提取文件时出现了文件名前缀问题。这是因为文件在临时目录保存时添加了前缀,但在提取时没有正确处理。

最终解决方案是统一文件处理路径,确保隐藏和提取时使用相同的目录结构:

let output_file = if let Some(path) = output_path {

path.to_string()

} else {

format!("temp/{}", file_name)

};

效果展示

命令行方式

命令行方式提供了简洁高效的使用体验,适合批量处理或脚本集成。

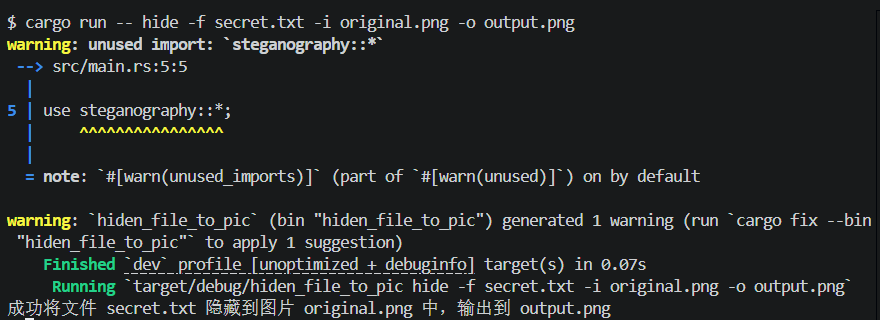

隐藏文件到图片:

$ cargo run -- hide -f secret.txt -i original.png -o output.png

如上图所示,我们成功将secret.txt文件隐藏到了图片output.png中。

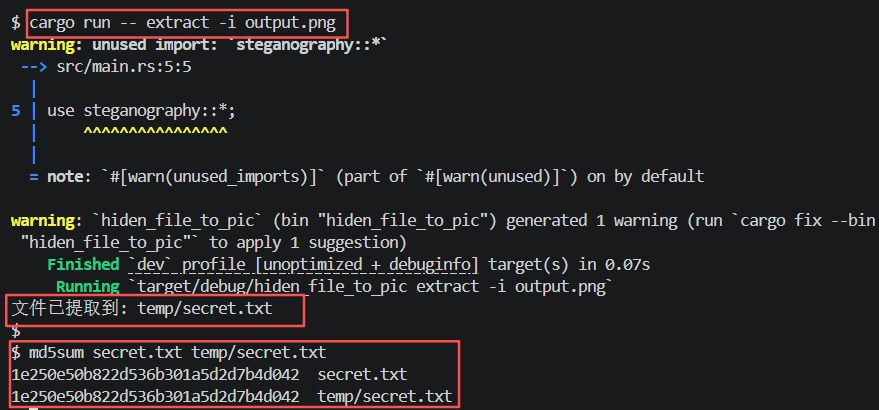

从图片中提取文件:

$ cargo run -- extract -i output.png

如上图所示,我们成功从output.png中提取出了隐藏在其中的文件。通过md5对比确认提取的文件与源文件一致。

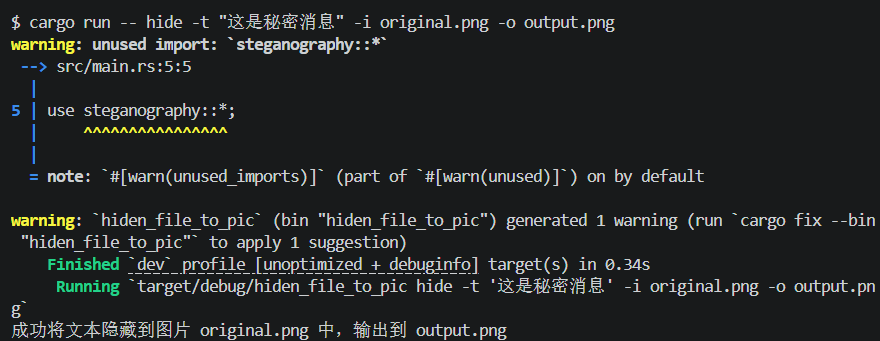

隐藏文本到图片:

$ cargo run -- hide -t "这是秘密消息" -i original.png -o output.png

如上图所示,成功将文本:这是秘密消息隐藏到了图片output.png中。

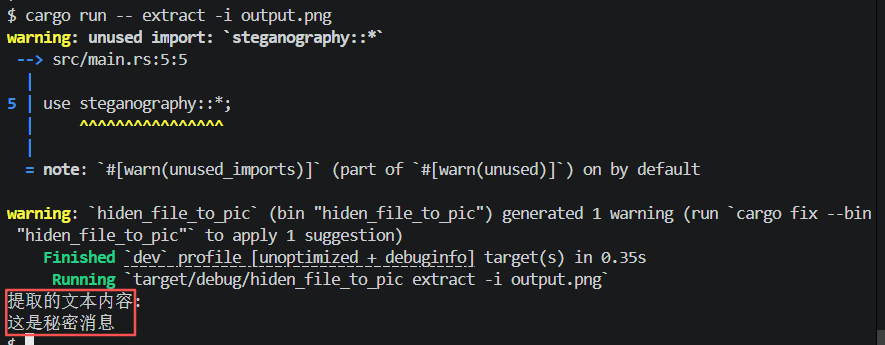

从图片中提取文本:

$ cargo run -- extract -i output.png

如上图所示,成功从output.png中解析出了原始文:这是秘密消息。

Web 方式

Web 界面提供了直观友好的交互体验,适合普通用户使用。界面采用现代化设计,包含以下特色:

-

响应式设计:适配不同屏幕尺寸,支持桌面和移动设备。

-

三合一功能面板:通过标签页切换隐藏文件、隐藏文本和提取数据三种功能。

-

拖拽上传:支持文件和图片的拖拽上传,提升操作便捷性。

-

实时预览:生成的图片可直接在界面中预览。

-

即时下载:处理完成后可直接下载结果文件或图片。

界面设计遵循现代美学标准,采用卡片式布局、渐变色彩和动画效果。用户操作的每一步都有清晰的反馈,确保良好的使用体验。

总结

通过这个项目,我深入理解了隐写术的原理和实现方式,也体验了 Rust 在系统编程方面的优势。从算法设计到界面实现,每一个环节都充满了挑战和乐趣。

项目最终实现了以下目标:

-

支持文本和文件的隐藏与提取

-

提供命令行和 Web 两种使用方式

-

确保数据安全性和完整性

-

提供现代化的用户界面

隐写术虽然古老,但在数字时代仍有其价值。通过亲手实现一个隐写工具,我们不仅能学习到图像处理和数据编码的知识,更能体会到信息安全的魅力。

想了解更多关于Rust语言的知识及应用,可前往华为开放原子旋武开源社区(https://xuanwu.openatom.cn/),了解更多资讯~

更多推荐

已为社区贡献8条内容

已为社区贡献8条内容

所有评论(0)