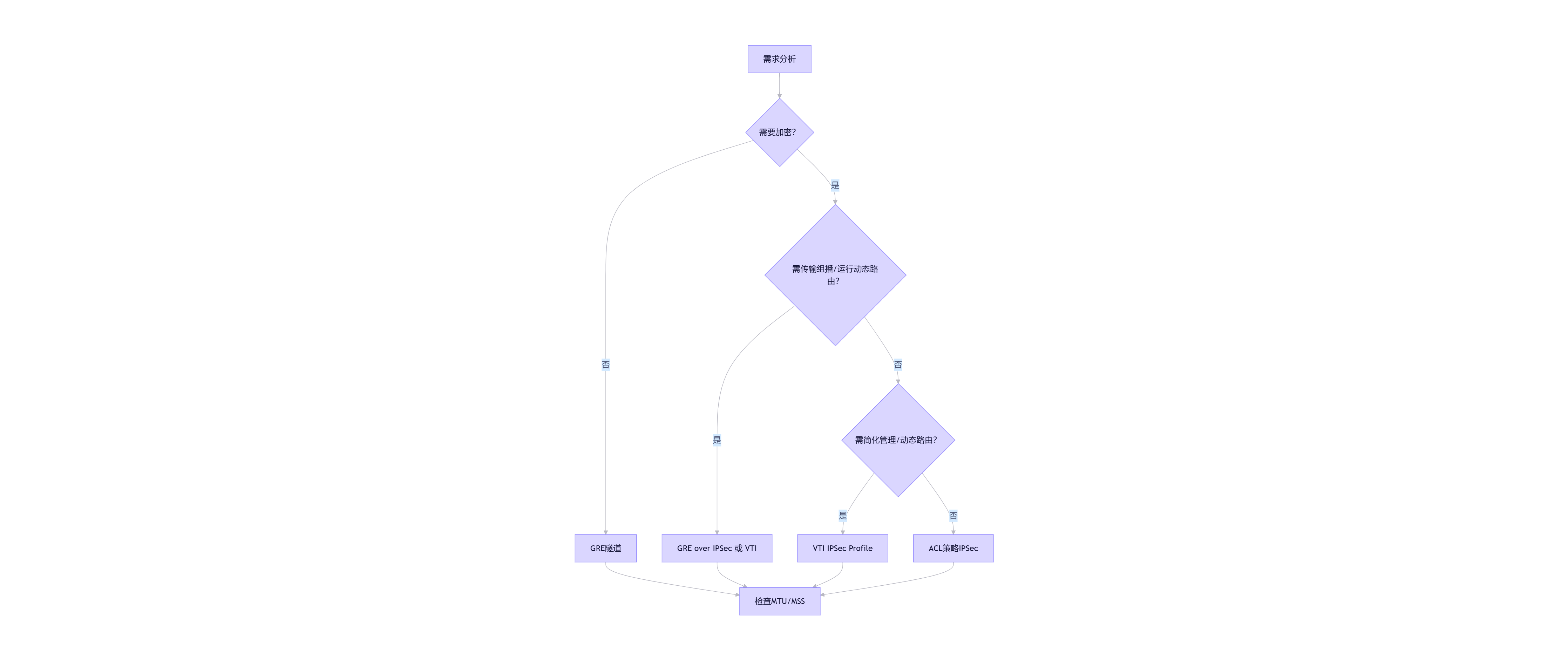

网工必备 - 跨网络互联与安全传输需求隧道技术全解析(基于华为VRP系统)

MPLS VPN中隧道为底层承载,配置复杂度高,需配合BGP/VPN-instance使用。点对点静态配置,不支持自动发现;

·

一、IPSec 隧道(ACL策略模式)

应用场景

- 企业分支↔总部安全互联(财务/人事系统)

- 远程办公安全接入(配合L2TP)

- 云专线加密(混合云场景)

作用

- 加密:AES/SM4等算法保护数据

- 认证:SHA/SM3确保完整性

- 防重放:序列号机制

- 隧道模式:隐藏内网拓扑(外层公网IP封装)

配置解析

# 1. 定义需加密的流量(ACL匹配业务流)

acl number 3001

rule 5 permit ip source 192.168.10.0 0.0.0.255 destination 192.168.20.0 0.0.0.255

# 2. 创建IPSec安全提议(加密/认证算法)

ipsec proposal SEC_PRO

encapsulation-mode tunnel # 隧道模式(非传输模式)

transform esp # 使用ESP协议(AH仅认证)

esp encryption-algorithm aes-256 # 国密场景用sm4

esp authentication-algorithm sha2-256

# 3. IKE协商配置(阶段1)

ike proposal 10

encryption-algorithm aes-256

dh group14 # Diffie-Hellman组(增强前向安全)

authentication-algorithm sha2-256

sa duration 86400 # SA生存时间(秒)

ike peer PEER_HQ

pre-shared-key cipher Huawei@Secure123 # 预共享密钥(cipher加密存储)

ike-proposal 10

remote-address 203.0.113.10 # 对端公网IP

dpd type periodic # 启用DPD检测对端存活

# 4. 绑定策略并应用到物理出接口

ipsec policy IPSEC_POLICY 10 isakmp

security acl 3001 # 关联ACL

proposal SEC_PRO

ike-peer PEER_HQ

interface GigabitEthernet0/0/1 # 连接公网的物理接口

ipsec policy IPSEC_POLICY # 策略应用在此接口(出方向生效)- ACL必须精确匹配业务流量(避免加密管理流量)

- 两端算法/密钥/DPD参数必须严格一致

- NAT环境需确认启用NAT-T(默认开启,使用UDP 4500)

二、GRE 隧道

应用场景

- 传输组播流量(OSPF/EIGRP等动态路由协议)

- 封装非IP协议(IPX/AppleTalk遗留系统)

- 简单内网互联(无加密需求的可信网络)

作用

- 通用封装(协议号47)

- 支持组播/广播

- 配置轻量(无密钥协商开销)

配置解析

interface Tunnel0/0/1

ip address 10.1.1.1 255.255.255.0 # 隧道逻辑IP(两端同网段)

tunnel-protocol gre # 指定GRE协议

source 203.0.113.1 # 本端公网IP

destination 203.0.113.2 # 对端公网IP

keepalive period 10 retry-times 3 # 保活检测(10秒间隔,3次失败down)

mtu 1476 # 避免分片(1500-24字节GRE头)

tcp adjust-mss 1436 # TCP MSS调整(1476-40)- MTU/MSS必须调整:否则大包分片导致性能下降

- 隧道接口状态依赖物理链路连通性(配合keepalive)

- 路由需指向Tunnel接口:

ip route-static 192.168.20.0 24 Tunnel0/0/1

三、GRE over IPSec(黄金组合)

应用场景

- 需运行动态路由协议 + 要求加密(如OSPF over加密隧道)

- 多协议传输且需安全(IP+组播+非IP协议混合)

- 企业SD-WAN基础架构(传统方案)

作用

- GRE提供组播/多协议能力 → IPSec提供安全封装

- 解决纯IPSec无法传输组播的痛点

配置逻辑关键差异

# 步骤1:先建GRE隧道(同上)

# 步骤2:IPSec保护GRE流量(ACL匹配GRE协议)

acl number 3002

rule 5 permit gre source 203.0.113.1 0 destination 203.0.113.2 0 # 匹配GRE流量

# 步骤3:IPSec策略绑定到物理接口(非Tunnel接口!)

ipsec policy GRE_IPSEC 10 isakmp

security acl 3002 # 注意:此处ACL匹配的是外层IP+GRE协议

...

interface GigabitEthernet0/0/1

ipsec policy GRE_IPSEC- ACL匹配外层IP地址+GRE协议号(47),非业务内网IP

- MTU需进一步降低:隧道接口

mtu 1400+tcp adjust-mss 1360 - 路由设计:业务路由指向Tunnel接口,IPSec策略在物理接口生效

四、虚拟隧道接口IPSec(VTI / IPSec Profile)

应用场景

- 需在加密隧道上直接运行动态路由协议(OSPF/BGP)

- 简化配置管理(策略与接口绑定)

- 高可用场景(隧道接口状态联动IPSec SA)

作用

- 将IPSec SA与Tunnel接口深度绑定

- 隧道接口状态 = IPSec SA状态(SA失效则接口down)

- 支持在Tunnel接口直接配置路由协议

配置解析

# 1. 创建IPSec Profile(整合Proposal+Peer)

ipsec profile VTI_PROFILE

ike-peer PEER_HQ # 引用已配置的IKE对等体

proposal SEC_PRO # 引用安全提议

# (可选)设置SA超时:sa duration 3600

# 2. 配置Tunnel接口(协议指定为ipsec)

interface Tunnel0/0/2

ip address 172.16.1.1 255.255.255.0

tunnel-protocol ipsec-udp # 支持NAT穿越(UDP 4500封装)

ipsec profile VTI_PROFILE # 绑定Profile

source LoopBack0 # 建议用Loopback(更稳定)

destination 203.0.113.10

tcp adjust-mss 1360

# 3. 路由直接指向Tunnel接口

ospf 1

area 0

network 172.16.1.0 0.0.0.255

network 192.168.10.0 0.0.0.255tunnel-protocol ipsec-udp:启用NAT-T(穿越企业防火墙/NAT设备)- 隧道接口可直接宣告进OSPF,实现动态路由

- 比ACL模式更清晰:流量导向Tunnel接口即自动加密

五、IPv6-over-IPv4 手工隧道

应用场景

- IPv6孤岛通过IPv4骨干网互联(过渡期)

- 实验室IPv6技术验证(eNSP常用)

配置示例

interface Tunnel0/0/3

ipv6 enable

ipv6 address 2001:DB8:1::1/64

tunnel-protocol ipv6-ipv4 manual

source 192.168.1.1

destination 192.168.1.2点对点静态配置,不支持自动发现;适用于小规模测试

华为eNSP综合实验之- DHCPv6-IPv6地址配置实践分析

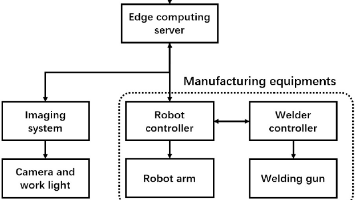

六、CAPWAP 隧道(无线领域)

应用场景

- AP与AC集中管理(企业无线网络)

- 无线用户数据隧道转发(集中式架构)

AC侧关键配置

capwap source interface LoopBack0 # 指定隧道源(建议Loopback)

wlan

ap-group name default

ap-auth-mode mac-auth # AP认证方式

ap-id 1 ap-mac 00e0-fc12-3456

ap-group default转发模式:

- 隧道转发:用户数据经CAPWAP隧道送至AC(集中策略控制)

- 直接转发:用户数据本地出站,仅管理报文走隧道(降低AC压力)

七、MPLS LSP / TE 隧道(骨干网级)

应用场景

- 运营商MPLS VPN骨干(L3VPN)

- 流量工程(TE Tunnel绕行拥塞链路)

- 隧道策略控制VPN流量路径

配置逻辑

# 1. 全局启用MPLS

mpls lsr-id 1.1.1.1

mpls

mpls ldp

# 2. 接口启用LDP

interface GigabitEthernet0/0/0

mpls

mpls ldp

# 3. 隧道策略(指定VPN使用何种隧道)

tunnel-policy TE_POLICY

tunnel select-seq cr-lsp load-balance-number 2 # 优先选择CR-LSP(TE隧道)MPLS VPN中隧道为底层承载,配置复杂度高,需配合BGP/VPN-instance使用

华为eNSP模拟器综合实验之-多协议标签交换 MPLS (Multi-Protocol Label Switching)

通用关键注意事项

| 项目 | 说明 |

|---|---|

| MTU/MSS | GRE:1476/1436;IPSec:1400/1360;GRE over IPSec:1400/1360 |

| NAT穿越 | IPSec默认启用NAT-T(UDP 4500),VTI需用ipsec-udp |

| 状态检测 | display ipsec sa / display ike sa / display interface Tunnel |

| 调试技巧 | ping -a 源IP 目的IP 测试隧道连通性;抓包验证封装层次 |

| 安全加固 | IKEv2替代IKEv1;国密算法(sm1/sm2/sm3/sm4);证书认证替代PSK |

| 高可用 | 配置主备隧道+track联动;IPSec HA(部分高端设备支持) |

- eNSP实验优先掌握 VTI模式(配置清晰、支持OSPF)

- 生产环境加密场景首选 VTI + IKEv2 + 国密算法(合规性)

- 所有隧道配置后必做:MTU验证 + 路由检查 + SA状态确认

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)